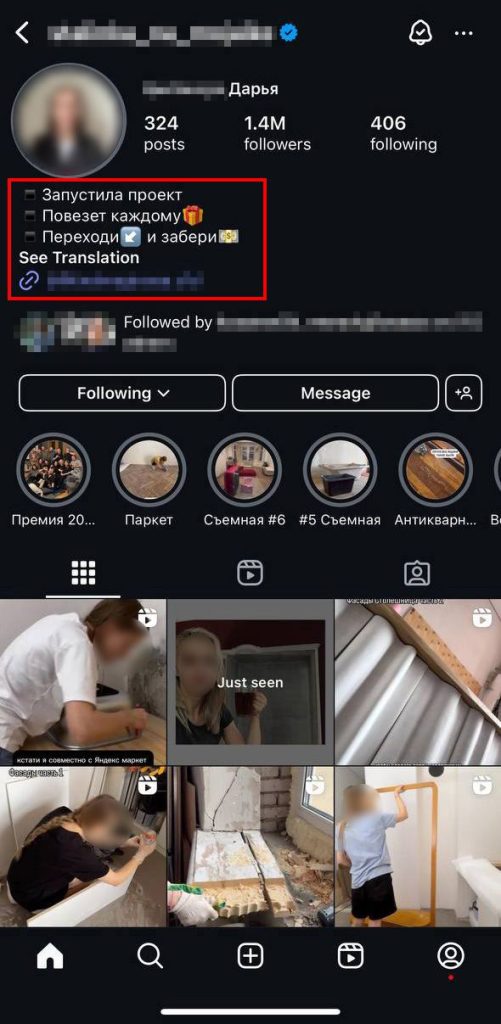

روابط عمومی شرکت ایدکو (توزیعکنندهی محصولات کسپرسکی در ایران)؛ «دارم ۱۲۵ هزار دلار جایزه میدم! از طریق لینک توی پروفایلم به پروژه بپیوند»-ناگهان، یک بلاگر معروف روس یک قرعهکشی بزرگ پول نقد در اینستاگرام برگزار میکند. چهرهای آشنا، با صدایی پرانرژی و لحنی مطمئن، در استوریها ظاهر میشود. اما وقتی همهچیز انقدر بینقص است اصولاً کاسهای زیر نیمکاسه است! واقعاً همینطور بود: هیچ پروژهای در کار نیست. بلاگر هیچ چیزی لانچ نکرده. فقط اینکه حساب کاربریاش هک شده است. و این بار، کلاهبرداران به ترفندهای معمول اکتفا نکردند: نهتنها دسترسی به حساب را دزدیدند و لینک جعلی قرعهکشی منتشر کردند، بلکه با استفاده از تصاویر قدیمی، یک ویدیوی جدید ساختند و صدایی تولیدشده توسط شبکههای عصبی را روی آن قرار دادند. ما را تا انتهای این مقاله همراهی کنید تا متوجه شوید چگونه با تعویض سیمکارت، حسابهای اینستاگرام را میدزدند — و چه کارهایی میتوانید برای محافظت از خود انجام دهید.

کمپینی فریبنده و تقریباً بینقص

با رشد ابزارهای هوش مصنوعی، کلاهبرداران بهطور ناگهانی «باهوشتر» شدهاند. پیشتر، اگر حساب یک بلاگر را هک میکردند، فقط لینکهای فیشینگ منتشر میکردند و امید داشتند مخاطب فریب بخورد. اما حالا میتوانند از همان حسابهای هکشده، کمپینهای کامل روابط عمومی اجرا کنند. این بار چه کردند؟

- یک ویدیوی کوتاه: اسکریپتی نوشتند، آن را با صدای دیپفیکی از بلاگر صداگذاری کردند و تصاویر ویدیویی را از ریلزهای قبلی او مونتاژ کردند.

- یک پست متنی: عکسی منتشر کردند همراه با کپشنی احساسی درباره سختیهای راهاندازی پروژه، که سعی داشت لحن معمول بلاگر را تقلید کند.

- چهار استوری: استوریهای قدیمی بلاگر که در آنها به یک پروژه واقعی اشاره شده بود را دوباره منتشر کردند، با اضافهکردن لینک به یک سایت فیشینگ.

تمام این کارها باعث شد پروژهی جعلی ظاهر معتبر و واقعی به خود بگیرد — چرا که بلاگرها اغلب برای تبلیغ پروژههای واقعی از همین قالبها استفاده میکنند. کلاهبرداران حتی از این هم فراتر رفتند: چند «نظر مثبت» هم از سوی طرفداران سپاسگزار منتشر کردند؛ البته همگی جعلی بودند.

بیایید نگاهی دقیقتر به ویدیو بیندازیم.

در نگاه اول، کیفیت ویدیو بهطور شگفتانگیزی بالاست. همه چیز طبق سبک بلاگر پیش میرود: موضوع بلاگ (نوسازی منزل)، نریشن با صدای پسزمینه، تدوین سریع و حرفهای.

اما با کمی دقت بیشتر، توهم از بین میرود. به اسکرینشات زیر توجه کنید: تنها یکی از ویدیوها یک واترمارک در گوشهی بالا-چپ دارد — مربوط به نسخهی رایگان اپلیکیشن ویرایش ویدیو CapCut.

همان ویدیو جعلی است.

بقیه ویدیوها این واترمارک را ندارند — چون بلاگر واقعی یا از نسخهی پریمیوم استفاده میکند، یا با یک نرمافزار حرفهای دیگر ویرایش انجام میدهد.

یک جزئیات دیگر نیز وجود دارد: زیرنویسها.

در تمام ویدیوهای واقعی این بلاگر، از متن سفید ساده بدون پسزمینه استفاده میشود. اما در ویدیوی جعلی، متن سفید بر روی زمینهی مشکی قرار دارد.

البته ممکن است بلاگرها گاهی سبک خود را تغییر دهند، اما معمولاً تنظیماتی مانند فونت و رنگ در نرمافزار ویرایش ذخیره شده و بهصورت ثابت باقی میمانند.

اگر روی لینک موجود در پروفایل کلیک کنیم، چه اتفاقی میافتد؟

در اینجا ماجرا جالبتر میشود. واقعاً این «پروژه» جعلی چه بود و پس از کلیک روی لینک چه رخ میدهد؟

اگر از دستگاهی استفاده میکنید که حفاظت قابل اعتمادی ندارد (یعنی هنگام ورود به یک سایت فیشینگ به شما هشدار نمیدهد)، وارد صفحهای بسیار ساده خواهید شد:تصویری پر زرقوبرق، متنی جلب توجهکننده، و دکمهای با عنوان «جایزهات را دریافت کن».

کلیک بر روی این دکمهها معمولاً به یکی از دو نتیجه ختم میشود: از شما خواسته میشود مبلغی بهعنوان «کارمزد» پرداخت کنید، یا اطلاعات شخصیتان را وارد نمایید — ظاهراً برای دریافت جایزه.

در هر دو حالت، در نهایت از شما خواسته میشود اطلاعات بانکی خود را وارد کنید.

طبیعتاً هیچ جایزهای در کار نیست — این یک فیشینگ صرف است.

هکرها چگونه به حساب اینستاگرام بلاگر دسترسی پیدا کردند؟

نکته مهم: هنوز نسخه رسمی از نحوهی نفوذ به این حساب اعلام نشده است. این یک پروندهی پرمخاطب محسوب میشود و بلاگر آن را به پلیس گزارش داده است. در حال حاضر، او گمان میکند قربانی حملهای به نام «تعویض سیمکارت[1]»شده باشد.

بهطور خلاصه، این حمله به این معناست که مهاجمان موفق شدهاند اپراتور تلفن همراه او را قانع کنند که شمارهاش را به یک سیمکارت جدید منتقل کند. این کار به دو روش اصلی قابل انجام است:

- روش قدیمی: کلاهبرداران با جعل وکالتنامه، بهصورت حضوری به دفتر اپراتور مراجعه کرده و درخواست تعویض سیمکارت میدهند.

- روش جدید: مجرمان به حساب کاربری آنلاین قربانی در وبسایت اپراتور دسترسی پیدا کرده و از راه دور یک eSIM جدید صادر میکنند.

تعویض سیمکارت این امکان را به مهاجمان داد تا احراز هویت دوعاملی را دور بزنند و پشتیبانی اینستاگرام را متقاعد کنند که خودشان صاحب واقعی حساب هستند.

از همین شیوه میتوان در سایر سرویسهایی که کدهای تأیید را از طریق پیامک ارسال میکنند نیز سوءاستفاده کرد — از جمله بانکهای آنلاین.

در مورد سیمکارت اصلی بلاگر: آن لحظه که شماره به سیم جدید منتقل شد، سیمکارت قبلی به یک تکه پلاستیک بیمصرف تبدیل شد — بدون اینترنت، تماس یا پیامک.

چگونه از هک شدن حساب کاربری خود جلوگیری کنیم؟

در اینجا چند قانون پایه برای جلوگیری از اکثر انواع نفوذ به حسابهای کاربری — چه در پیامرسانها، شبکههای اجتماعی، فرومها یا سایر وبسایتها — ارائه شده است:

- از احراز هویت دوعاملی پیشرفته استفاده کنید، با کدهایی که توسط اپلیکیشنهای ویژه تولید میشوند، نه پیامک. برای اینستاگرام، پیشنهاد میشود یک روش پشتیبان نیز اضافه کنید:

مسیر زیر را دنبال کنید:

Settings and activity → Accounts Center → Password and security → Two-factor authentication → Add a backup method

سپس، یک اپلیکیشن مخصوص برای تولید کدهای ورود نصب نمایید.

- از نرمافزارهای امنیتی معتبر روی تمام دستگاههای خود استفاده کنید. آنتیویروسهای از پیش نصبشده میتوانند لینکهای فیشینگ را مسدود کرده و از انواع بدافزار محافظت نمایند.

- رمزهای عبور قوی و منحصربهفرد ایجاد کنید. اگر ایدهای ندارید، میتوانید از نرمافزارهایی مانند Kaspersky Password Managerکمک بگیرید تا رمزها را هم ایجاد کند و هم بهطور امن ذخیره نماید.

- قانون طلایی را رعایت کنید: هر سرویس باید رمز عبور منحصربهفرد خودش را داشته باشد. در این صورت، اگر یکی از رمزها لو برود، تمام حسابهای شما در معرض خطر قرار نمیگیرد.

- از اپراتور تلفن همراه خود بپرسید آیا امکان ممنوعیت کامل خدماتدهی از راه دور وجود دارد یا خیر، یا اینکه میتوان یک کد امنیتی تعیین کرد که در هر تعامل — چه حضوری و چه غیرحضوری — الزامی باشد. این اقدام میتواند از حملات تعویض سیمکارت جلوگیری کند.

[1] SIM-swap

کسپرسکی آنلاین (ایدکو)

کسپرسکی اسم یکی از بزرگترین شرکتهای امنیتی و سازنده آنتی ویروس است که برخی از کاربران اشتباهاً این شرکت و محصولات آنتی ویروس آن را با عناوینی نظیر کسپرسکای،کاسپرسکی، کسپراسکای، کسپراسکای، و یا کاسپراسکای نیز میشناسد. همچنین لازم به ذکر است مدیرعامل این شرکت نیز یوجین کسپرسکی نام دارد.