روابط عمومی شرکت ایدکو (توزیعکنندهی محصولات کسپرسکی در ایران)؛ یک قانون نانوشته وجود دارد و آن هم این است: «هیچوقت آپدیتی را روز جمعه بیرون نده!». اما انگار شرکت CrowdStrike این قانون را نمیدانسته و یک روز جمعهی عادی تصمیم گرفته درایور کوچکی را منتشر کند؛ انتشار همانا و خرابی وسیع کامپیوترها در کل دنیا همانا! آپدیت راهکار بیگناه EDR کراود استرایک باعث شد دستگاههای ویندوزی جهان خرب شود- کاربران سازمانی درگیرشده همگی آن اسکرین آبی مرگِ شوم را دریافت کردند. این خرابی بعنوان مثال باعث شد سیستمهای اطلاعاتی فرودگاه در آمریکا، اسپانیا، آلمان و هلند و برخی کشورهای دیگر کار نکنند. حال اینکه این انتشار بیموقع چه پیامدهای دیگری داشته و چطور میشد جلوی این اتفاق را گرفت؛ همگی در این مقاله خلاصه شده است. با ما همراه باشید.

چه اتفاقی افتاد؟

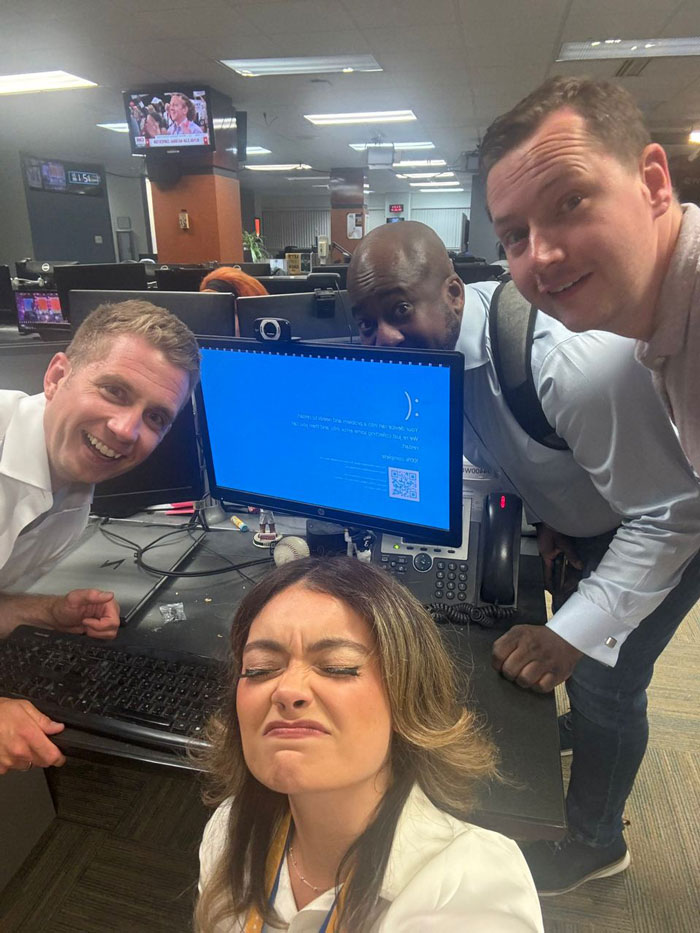

همهاش از اول صبح روز جمعه شروع شد؛ وقتی که کاربران سازمانی کل جهان گزارش باگ ویندوزی را دادند. ابتدا همه تقصیر را گردن باگ مایکروسافت آژور انداختند اما بعداً CrowdStrike تأیید کرد که علت اصلی csagent.sys یا درایور C-00000291*.sys بابت EDR کراود استرایک بوده است. همین درایور بود که باعث انبوه اسکرینهای آبیرنگ مرگ روی کامپیوتر صدها هزار کاربر شده بود.

اگر میخواستیم دانهدانه افرادی را که متحمل این خرابی شدند فهرست کنیم نمیشد مقالهای واحد ارائه دهیم (دست کم هزار مقاله در روز مهمان ما بودید!). پس در عوض قرار است قربانیهای اصلی این غفلت CrowdStrike را به طورخلاصه معرفی کنیم. شرکتهای هواپیمایی، فرودگاهها و افرادی که قصد داشتند به تعطیلات رفته یا از آن برگردند از همه بیشتر قربانی شدند.

- فرودگاه هیترو لندن، مانند بسیاری دیگر، تاخیر پروازها را به دلیل نقص فنی اعلام کرد.

- خطوط هوایی اسکاندیناوی در وبسایت خود اطلاعیهای را منتشر کرد که میگفت: «برخی از مشتریان ممکن است به دلیل مشکل فناوری اطلاعات که چندین کشور را تحت تأثیر قرار میدهد، در رزروهای خود با مشکل مواجه شوند. SAS به طور کامل عملیاتی است، اما امکان تأخیر است.

- در نیوزلند، سیستمهای بانکی، ارتباطات و حمل و نقل با مشکلاتی روبرو هستند.

مراکز دارویی مختلف، فروشگاههای زنجیرهای، متروی نیویورک، بزرگترین بانک آفریقای جنوبی و خیلی از سازمانهای دیگر که زدگی روزمره را راحتتر میکنند و اصطلاحاً روی روال میاندازند تحت تأثیر این باگ قرار گرفتند. فهرست این خرابی انقدر بلندبالاست که میشود به جرأت گفت هر یک دقیقه رو به افزایش است.

چطور رفعش کنیم؟

در این مرحله، نمیشود به آسانی تخمین زد همه کامپیوترهای درگیر در سراسر جهان ظرف چه بازه زمانی ریستور میشوند. کاربران نیاز دارند به صورت دستی در حالت Safe Mode کامپیوترها را ریبوت کنند و این حقیقت، ماجرا را پیچیدهتر میکند. و در سازمانهای بزرگ چنین کاری بدون کمک ادمین سیستم معمولاً محال است. با این وجود، شاید بتوان با دستورالعملهای زیر از شر اسکرین آبیرنگ مرگ که آپدیت درایور CrowdStrike باعثش شده خلاص شد:

- کامپیوتر خود را در Safe Mode بوت کنید.

- به C:\Windows\System32\drivers\CrowdStrike بروید.

- فایل csagent.sys یا C-00000291*.sys را پیدا کرده و حذف کنید.

- کامپیوتر خود را در حالت عادی ریستارت کنید.

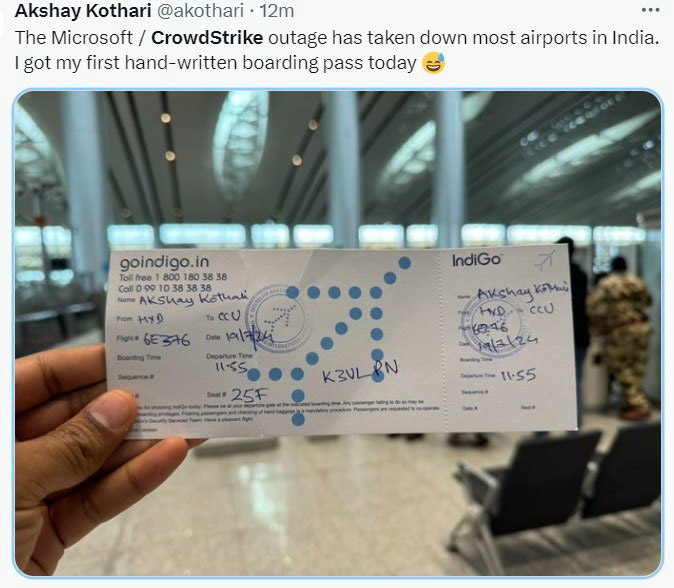

و درحالیکه ادمینهای سیستم دارند این کار را انجام میدهند، میتوانید از هکی که امروز از هند منتشر شده استفاده کنید: کارمندان یکی از فرودگاههای این کشور به صورت دستی شروع کرده به پر کردن کارتهای پرواز.

چطور میشد جلوی همه این پیامدها را گرفت؟

خودداری از این موقعیت باید سرراست میبود. اول از همه اینکه اصلاً آپدیت نباید روز جمعه منتشر میشد! این قانونی نانوشته در این صنعت است که البته همه با آن آشنایی دارند: اگر خطایی رخ دهد، قبل از آخر هفته زمان کمی برای رفعش وجود دارد. مهم است که حتیالامکان در ورد کیفیت آپدیتهای منتشرشده مسئول باشیم. سال 2009 برای جلوگیری از خرابیهای وسیع مانند داستانی که امروز تعریف کردیم در کسپرسکی برنامهای مخصوص مشتریانمان لانچ کردیم که ممیزی SOC 2 را -که امنیت فرآیندهای داخلی نیز تأیید میکند- رد کرد. 15 سال میگذرد و هر آپدیت اکنون در معرض تست عملکرد چندسطحی روی تنظیمات مختلف و نسخههای سیستم عامل قرار میگیرد. این به ما اجازه میدهد تا مشکلات احتمالی را پیشتر شناسایی کرده و سر بزنگاه آنها را رفع کنیم. اصل انتشار دانهای[1] باید رعایت شود. به روز رسانیها باید به تدریج توزیع شوند، نه همه به یکباره بین همه مشتریان. این رویکرد به ما امکان میدهد فوراً واکنش نشان دهیم و در صورت لزوم، بهروزرسانی را متوقف کنیم. اگر کاربران ما مشکلی داشته باشند، آن را ثبت میکنیم و حل آن در همه سطوح شرکت در اولویت قرار میگیرد. در مورد رخدادهای امنیت سایبری، افزون بر رفع خسارت قابلرؤیت باید علت ریشهای را برای جلوگیری از این قسم مشکلات که در آینده ممکن است تکرار شود پیدا نمود. مهم است روی زیرساخت امتحانی، پیش از عرضه آپدیتهای نرمافزاری بخش عملیاتی و خطاها را چک کرد و تغییرات به صورت تدریجی پیادهسازی کرد و مدام خرابیهای احتمالی را تحت نظارت قرار داد. رسیدگی به رخدادها باید بر اساس یک رویکرد یکپارچه برای حفاظت از ساختمان از تامینکنندهای قابل اعتماد با سختترین الزامات داخلی برای امنیت، کیفیت و در دسترس بودن خدمات آن باشد. مبنای این کار میتواند سری راهکارهای Kaspersky Next باشد. این به شرکت شما کمک میکند نه تنها سرپا بماند - بلکه کارایی سیستم امنیت اطلاعاتش نیز افزایش یابد. این را میتوان به تدریج انجام داد - افزایش حفاظت مرحله به مرحله - یا همه در یک حرکت. امروز با ما از زیرساختهای خود محافظت کنید تا قطعی جهانی بعدی بر مشتریان شما تأثیر نگذارد. و ما به سهم خود میتوانیم به شما در تصمیمگیری کمک کنیم: به Kaspersky بروید و دو سال Kaspersky Next EDR Optimum را به قیمت یک عدد باز کنید. اوج حفاظت از امنیت سایبری قوی و قابل اعتماد را تجربه کنید!

[1] granular release

کسپرسکی آنلاین (ایدکو)

کسپرسکی اسم یکی از بزرگترین شرکتهای امنیتی و سازنده آنتی ویروس است که برخی از کاربران اشتباهاً این شرکت و محصولات آنتی ویروس آن را با عناوینی نظیر کسپرسکای،کاسپرسکی، کسپراسکای، کسپراسکای، و یا کاسپراسکای نیز میشناسد. همچنین لازم به ذکر است مدیرعامل این شرکت نیز یوجین کسپرسکی نام دارد.