روابط عمومی شرکت ایدکو (توزیعکنندهی محصولات کسپرسکی در ایران)؛ اواخر دسامبر 2022 تیمی از دانشمندان دانشگاههای آمریکا مقالهای در باب «استراق سمع» منتشر کردند. متود استراق سمعی که آنها مورد بررسی دادند کمی غیرمعمول بود: حرفهای زدهشده توسط فردی که دارید با اسمارتفون با او صحبت میکنید میتواند توسط حسگر درونسازهای به نام شتابسنج برداشته شود! در نگاه اول این رویکرد شاید با عقل جور درنیاید: چرا خود سیگنال صوتی یا داده را رهگیری نکنند؟ حقیقت این است که سیستمعاملهای اسمارتفون مدرن خوب بلدند از مکالمات گوشی محافظت کنند و در هر صورت بیشتر اپها اجازه ضبط صدا را در طول مکالمه نمیدهند. اما شتابسنج آزادانه قابل دسترسی است و همین متودهای جدید نظارتی را ممکن میسازد. این نوعی است از جمله کانال جانبی[1] که تا الان خوشبختانه تماماً در حد تئوریک بوده است. اما به مرور زمان چنین تحقیقاتی میتواند استراق سمعی غیراستاندارد را به یک واقعیت تبدیل کند.

ویژگیهای شتابسنج

شتابسنج حسگری است ویژه برای اندازهگیری شتاب؛ این حسگر همراه حسگری دیگری به نام ژیروسکوپ میشود که در شناسایی تغییرات در موقعیت گوشیای که در آن تعبیهشده کمک میکند. شتابسنجها در همه اسمارتفونهایی که در ده سال اخیر تولید شدند جاساز شده است. از بین سایر موارد آنها میتوانند تصاویر را در نمایشگر وقتی گوشی را میچرخانید برگردانند. گاهی در گیمها یا اپهای واقعیت افزوده نیز استفاده میشوند؛ وقتی تصویری در دوربین گوشی با برخی عناصر مجازی روی هم قرار گرفته باشد.

گامشمارها با ردیابی ویبرههای گوشی وقتی کاربر در حال راه رفتن است کار میکنند. و اگر گوشی را برای بیصدا کردن تماس دریافتی برگردانید یا برای بیدار کردن دستگاه روی نمایشگر ضربه بزنید، این اقدامات نیز توسط شتابسنج تشخیص داده میشود. چطور این حسگر استاندارد اما نامرئی میتواند مکالمات را شنود کند؟ وقتی فرد دیگر پای تلفن صحبت میکند، صدایش از بلندگوی درونسازهای پخش میشود و همین باعث میشود خودش و بدنه اسمارتفون به حالت لرزه دربیاید.

به نظر میرسد که شتابسنج آنقدری حساس هست که چنین لرزههایی را شناسایی کند. گرچه محققین مدتی است از این مسئله خبر دارند اما سایز کوچک این لرزهها ارتعاشات تمام عیار شنود را رد میکنند. اما در سالهای اخیر، شرایط بهتر شده است: اسمارتفونها اکنون بلندگوهای قویتری دارند. چرا؟ برای ارتقای ولوم و کیفیت صدا وقتی برای مثال در حال تماشای ویدیو هستید. محصول جانبی این میتواند کیفیت بهتر صدا موقع تماسهای تلفنی باشد زیرا از همان بلندگو استفاده میشود. تیم آمریکایی دانشمندان واضحاً این را در مقاله خود نشان دادهاند:

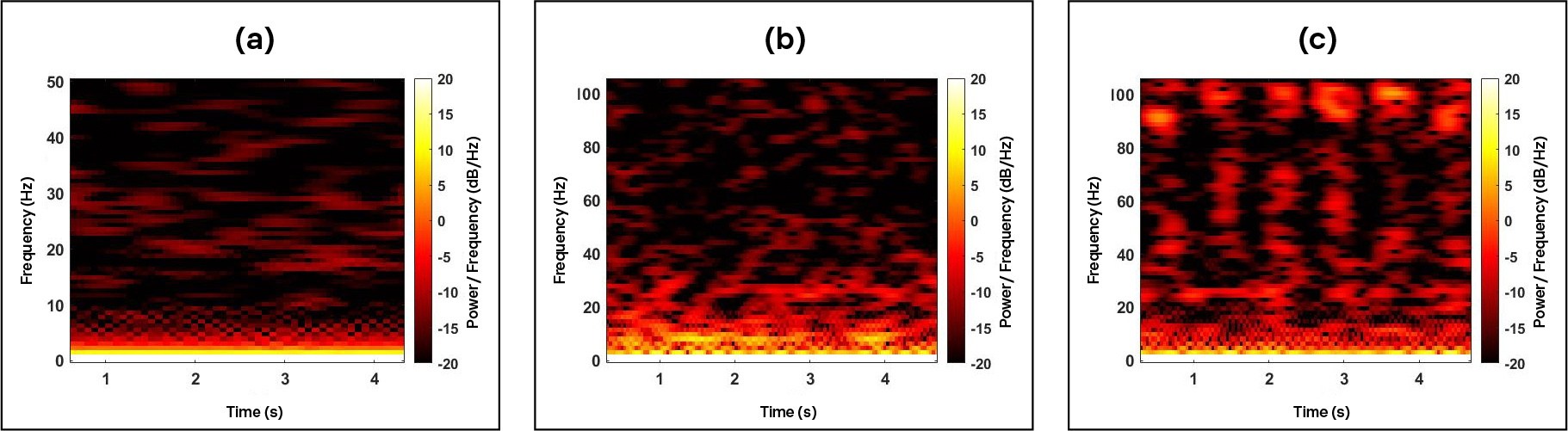

در عکس چپ اسمارتفون نسبتاً قدیمی سال 2016 را میبینید که به بلندگوهای استریوی قویای مجهز نیست. در مرکز و سمت راست هم طیفنگاری از شتابسنجی کمی مدرنتر میبینید. در هر صورت، کلمه «صفر» از طریق بلندگو شش بار پخش شده است. صدا در اسمارتفون قدیمی بسختی در دادههای شتاب منعکس شده است؛ در نمونه جدیدتر، الگویی پدید آمده که تقریباً به حرفهای زدهشده مطابقت دارد. بهترین نتیجه را میتوان در نمودار سمت راست دید؛ جایی که دستگاه در حالت بلندگو قرار دارد. اما حتی در طول مکالمهی نرمال هم که گوشی به گوش چسبیده است دادهی کافی برای تحلیل وجود دارد.

به نظر میرسد که شتابسنج حکم میکروفون را دارد! بگذارید مکثی کنیم برای ارزیابی سختی کاری که محققین برای خود در نظر دیدند. شتابسنج مکن است حکم میکروفون را داشته باشد اما میکروفونی بسیار بسیار ضعیف. فرض کنید کاری کردیم کاربر مجاب شود بدافزاری را که سعی دارد مکالمات گوشی را شنود کند یا ماژول استراق سمع را در گیمی محبوب کار بگذارد نصب کند. همانطور که بالاتر اشاره شد، برنامه محققین اجازه ندارد مستقیم مکالمات را ضبط کند اما میتواند وضعیت شتابسنج را مورد نظارت قرار دهد.

شمار درخواستها به این حسگر محدود است و به مدل خاص هم حسگر و هم اسمارتفون بستگی دارد. برای مثال یک از گوشیها در تحقیق انجامشده اجازه 420 درخواست در ثانیه را میداد (اندازهگیریشده به هرتز)، دیگری 520 هرتز. با نسخه 12 شروع میکنیم، این سیستم عامل اندرویدی محدوده 200 هرتزی را معرفی کرد که به نرخ نمونهبرداری معروف است و کارش محدود کردن دامنه فرکانس صدای ضبطشدهی حاصله است. این نیمی از نرخ نمونه برداری است که می توانیم دادهها را از حسگر دریافت کنیم. این بدان معناست که در بهترین حالت، محققین به محدوده فرکانس 1 تا 260 هرتز دسترسی داشتند.

محدوده فرکانس انتقال صدا از حدود 300 تا 3400 هرتز است، اما چیزی که شتابسنج «شنود میکند» یک صدا نیست: اگر بخواهیم این «ضبط» را پخش کنیم، صدای زمزمهای دریافت میکنیم که فقط از راه دور شبیه صدای اصلی است. محققین از یادگیری ماشینی برای تجزیه و تحلیل این ردپای صوتی استفاده کردند. آنها برنامهای ایجاد کردند که نمونههای شناخته شده صدای انسان را میگیرد و آنها را با دادههایی که از شتاب دهنده گرفته اند مقایسه میکند. چنین آموزشی علاوه بر این اجازه میدهد تا صدای ضبط شده از محتوای ناشناخته با یک حاشیه خطا رمزگشایی شود.

جاسوسی

برای محققین متودهای استراق سمع این خیلی آشنا است. نویسندگان مقاله جدید به پیشینیانی اشاره میکنند که نشان دادند چطور میشود با استفاده از ظاهراً نامحتملترین چیزها به دادههای صوتی رسید. در زیر نمونههای واقعی تکنیک جاسوسی را آوردهایم: از ساختمانی نزدیک، مهاجمین لیزری مستقیم میاندازند به پنجرهی اتاقی که در آن مکالمهی مورد شنود آنها دارد اتفاق میافتد. امواج صوتی صداها باعث میشود قاب پنجرهها آرام بلرزد و این لرزه قابلردیابی است و در نور لیزر منعکس میشود. و این داده به حدی کافی است که محتوای مکالمهی خصوصی ریستور شود.

سال 2020 دانشمندان اسرائیلی نشان دادند چطور حرفها را میشود از ویبرههای یک لامپ معمولی بازسازی کرد. امواج صوتی تغییرات جزئی را در روشنایی آن ایجاد میکنند که تا سقف فاصله 25 متری قابل شناسایی است. استراق سمع مبتنی بر شتابسنج بسیار به این ترفندهای جاسوسی شباهت دارد اما یک تفاوت مهم وجود دارد: باگ از قبل در دستگاه مورد شنود نهادینه شده است. بله، اما تا چه حد محتوای مکالمه را میشود از دادههای شتابسنجی ریکاوری کرد؟ اگرچه مقاله جدید به طور جدی کیفیت شنود را بهبود می بخشد، اما هنوز نمیتوان این روش را قابل اعتماد نامید.

در 92 درصد موارد، دادههای شتاب سنج تشخیص یک صدا را از دیگری ممکن میساخت. در 99 درصد موارد، تعیین جنسیت به درستی امکانپذیر بود. گفتار واقعی با دقت 56٪ تشخیص داده شد - نیمی از کلمات قابل بازسازی نیستند. و مجموعه دادههای مورد استفاده در آزمون بسیار محدود بود: فقط سه نفر چند بار پشت سر هم یک عدد را گفتند. چیزی که مقاله پوشش نداد، توانایی تجزیه و تحلیل گفتار کاربر تلفن هوشمند بود. اگر فقط صدا را از بلندگو بشنویم، در بهترین حالت فقط نیمی از مکالمه را داریم. وقتی تلفن را روی گوش خود فشار میدهیم، ویبرههای ناشی از گفتار ما نیز باید توسط شتاب سنج احساس شود، اما کیفیت آن به مراتب بدتر از لرزش های بلندگو خواهد بود. این موضوع باید با جزئیات بیشتری در تحقیقات جدید مورد بررسی قرار گیرد.

آیندهای نامعلوم

خوشبختانه دانشمندان دنبال ساخت دستگاهی که برای شنود قابلاستفاده باشد نبودند. آنها فقط داشتند روشهای جدید نقض حریم خصوصی را که ممکن است روزی در جهان واقعی استفاده شود امتحان میکردند. چنین مطالعاتی به تولیدکنندگان دستگاه و توسعهدهندگان نرمافزاری اجازه میدهد تا فعالانه جلوی اجرایی شدن تهدیدهای فرضی را بگیرند. اتفاقاً نرخ نمونهبرداری 200 هرتزی که در اندروید 12 معرفی شد کمککننده نیست: دقت تشخیص در آزمونهای واقعی کاهش یافته است اما نه خیلی. تداخل بسیار بیشتر از سوی کاربر تلفن هوشمند به طور طبیعی در طول مکالمه ایجاد میشود: صدای آنها، حرکات دست، حرکت عمومی. محققین نتوانستند به طور قابل اعتمادی این ارتعاشات را از سیگنال مفید فیلتر کنند. مهمترین جنبهی این تحقیق استفاده از حسگر درونسازهای اسمارتفون بود: همه متودهای قبلی تکیهشان بر ابزارهای مختلف بروندستگاهی بود اما اینجا ما با یک استراق سمع دروناسمارتفونی سر و کار داریم. با وجود نتایج اجرایی ضعیف این تحقیق جذاب نشان میدهد چطور چنین دستگاه پیچیدهای در قالب اسمارتفون میتواند پر باشد از پتانسیل نقض داده.

ما اخیراً در مورد اینکه چگونه سیگنالهای ماژولهای Wi-Fi در تلفنها، رایانهها و سایر دستگاهها ناخواسته موقعیت مکانی خود را نشان میدهند، چگونه جاروبرقیهای رباتیک از صاحبان خود جاسوسی میکنند و چگونه دوربینهای IP دوست دارند جایی را که نباید نگاه کنند، نوشتیم. و در حالی که بعید است که چنین روشهای نظارتی کاربر عادی را تهدید کند، خوب است اگر فناوری آینده در برابر همه خطرات جاسوسی، استراق سمع، و نگاههای دزدکی، هرچند کوچک، مسلح شود. اما از آنجایی که این موارد شامل بدافزاری است که روی گوشی هوشمند شما نصب شده است، شما باید همیشه توانایی ردیابی و مسدود کردن آن را داشته باشید.

[1] side-channel attack

منبع: کسپرسکی آنلاین (ایدکو)

کسپرسکی اسم یکی از بزرگترین شرکتهای امنیتی و سازنده آنتی ویروس است که برخی از کاربران اشتباهاً این شرکت و محصولات آنتی ویروس آن را با عناوینی نظیر کسپرسکای،کاسپرسکی، کسپراسکای، کسپراسکای، و یا کاسپراسکای نیز میشناسد. همچنین لازم به ذکر است مدیرعامل این شرکت نیز یوجین کسپرسکی نام دارد.