روابط عمومی شرکت ایدکو (توزیعکنندهی محصولات کسپرسکی در ایران)؛ دسامبر 2022، اپل از قابلیتهای جدید محافظت از داده کاربری خود رونمایی کرد که مهمترین آن فهرست بلندبالایی بود از دادههای رمزنگاری پایان به پایانشده که در آیکلود آپلود شده بودند. در بیشتر موارد تنها دارنده رمز بدان دسترسی دارد و حتی خود اپل هم قادر نخواهد بود این اطلاعات را بخواند. همچنین یک اعلامیه غیررسمی هم وجود داشت: این شرکت اشاره کرد که از برنامههای جنجالبرانگیز خود برای فناوری اسکن پورنوگرافی کودکان در اسمارتفونها و تبلتها صرفنظر کرد.

رمزگذاری بکآپهای آیکلود

بگذارید با جذابترین نوآوری اپل شروع کنیم. دارندگان آیفون، آیپد و کامپیوترهای مکاواس (نه همهشان. البته در زیر دلیل را خواهیم گفت) اکنون میتوانند کپی بکآپهای دستگاههای خود را که در آیکلود آپلود میشوند رمزگذاری کنند. در ادامه این نوآوری نسبتاً پیچیده را تا حد امکان با بیانی ساده توضیح خواهیم داد اما هنوز هم کلی ریزهکاری مهم هست که نباید از قلم بیافتد. همه دستگاههای موبایل اپل بکآپهای خود را به طور پیشفرض در آیکلود آپلود میکنند. این قابلیت به شدت کارامد به ریستور همه دادهها در دستگاه جدید –درست مانند بکآپ قبلیاش- کمک خواهد کرد. در برخی موارد –مانند زمانی که اسمارتفون شما گم شود یا بشکند- تنها راه دسترسی به عکسهای خانوادگی یا یادداشتهای کاری همین است. البته احتمال دارد برای داشتن این قابلیت مجبور شوید هزینه اضافی بپردازید:

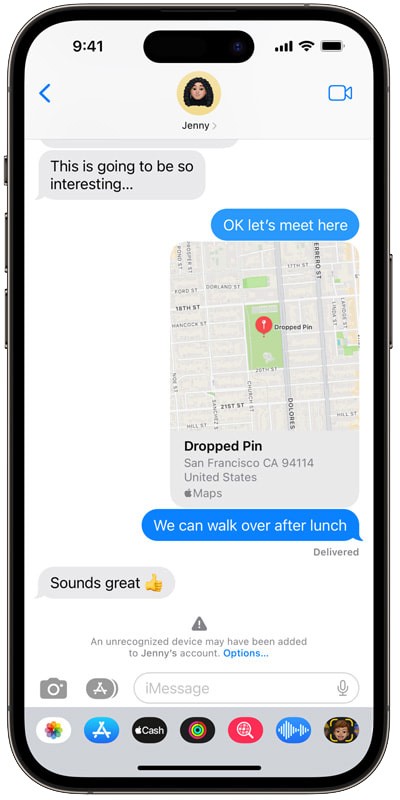

اپل 5 گیگ ذخیره کلود رایگان ارائه میدهد که خیلی سریع پر میشود. یا باید گیگ اضافی خرداری کنید و یا انتخاب کنید از کدام دادهها میخواهید بکآپ بگیرید: برای مثال ممکن است از موزیک، ویدیو و سایر فایلهای سنگین خود صرفنظر کنید. اپل همیشه روی سرورهای خود بکآپها را رمزگذاری میکند اما طوری که هم شرکت هم کاربر رمز رمزنگاری را داشته باشند؛ پس بکآپها فقط از هک شدن روی سرورهای شرکت محافظ بودند. آپدیت سیستم عامل اپل در ماه دسامبر شامل قابلیت رمزگذاری پایان به پایان میشد که بموجب آن دادهها از فرستنده تا گیرنده رمزگذاریشده باقی میماند. این نوع رمزگذاری بیشترین ارتباط را با ابزارهای ارتباطی خاصه مسنجرها دارند. حضور این قابلیت نشان میدهد توسعهدهنده به محرمانگی داده اهمیت میدهد: برای مثال سرویس پیامرسان شخصی اپل که iMessage باشد از قدیم از رمزگذاری پایان به پایان استفاده میکند.

راحتی رمزگذاری پایان به پایان به پیادهسازیاش بستگی دارد. برای مثال در تلگرام بیشتر چتها رمزگذاریشده نیستند و روی همه دستگاههایی که به اکانت وصلند در دسترسند اما شما میتوانید با کاربری دیگر یک secret chat درست کنید و محتوای آن را فقط بین خودتان و او نگه دارید (بدون اینکه کسی بین شما باشد). اما برگردیم به بکآپها. به طور پیشفرض بکآپهای اپل همه داده را روی دستگاه شما ذخیره میکند از جمله مکاتبات آیمسیج را. آنچه در این بخش حائز اهمیت است این است که گرچه ارتباطگیری آی مسیج به رمزگذاری پایان به پایان تجهیز شده اما اگر مهاجمی قصد کند از گوشی شما بکآپ بگیرد با خواندن تایخچه پیام شما میتواند این کار را بکند.

افزون بر این، آنها به حجم وسعی از سایر دادهها نیز دسترسی خواهند داشت: عکسها، داکیومنتها، یادداشتها و غیره. همین حفره امنیتی احتمالی است که اپل در آپدیت دسامبر رفعش کرده. شما با رمزگذاری پایان به پایان بکآپها تنها فرستنده و گیرنده دادهها خواهید بود و فقط شما میتوانید به کلید رمزگشایی آن دسترسی داشته باشید. اگر الگوریتم بدرستی پیادهسازی شوند اپل حتی اگر بخواهد هم نخواهد توانست دادههای شما را رمزگشایی کند. فردی که اپل آیدی شما را دارد اما نمیداند کلید رمزگشایی چیست نخواهد توانست دادههای شما را سرقت کند.

این قابلیت جدید Advanced Data Protection نام دارد و چنین ظاهری دارد:

شایان ذکر است که وقتی این قابلیت فعالسازی شود فقط خود شما به دادههایتان دسترسی دارید: اگر کلید رمزنگاری را گم کنید حتی پشتیبانی اپل هم کمکی نمی تواند بکند. برای همین است که این قابلیت جدید حریم خصوصی ماهیت داوطلبانه دارد: اگر تصمیم گرفتید فعالش نکنید بکآپهایتان همچنان برای اپل موجود خواهد بود و همچنین ممکن است مهاجمین نیز در صورت هک کردن اپل آیدی شما دادههایتان را سرقت کنند. در ضمن، Advanced Data Protection نمیتواند روی دستگاهی که اخیراً به اپل آیدی شما افزوده شده فعال شود. از اینها گذشته، اگر کسی اپل آیدی شما را در اختیار داشت و روی اسمارتفون خودش رمزگذاری پایان به پایان را نیز فعال کرد شما دسترسی به داده خود را از دست خواهید داد. حتی اگر تصمیم داشتید دسترسی به اکانت خود را ریستور کنید باز هم کلید رمزگذاری را نخواهید داشت! از این رو اگر دستگاه اپل جدید خریدید فقط میتوانید از قبلی Advanced Data Protection را فعال کنید.

رمزگذاری پایان به پایانِ سایر دادهها

قابلیت جدید اپل فقط به بکآپهای اسمارتفون، تبلت و لپتاپ محدود نمیشوند. عکسها و یادداشتها هم رمزگذاری خواهند شد. این امکان وجود دارد که این فهرست مدام بلند بالاتر شود اما اجالتاً اپل از محافظت قوی برای 23 طبقهبندی داده میگوید (البته جزئیات این 23 طبقهبندی را ارائه نداده است). در گذشته، رمزگذاری پایان به پایان برای 14 طبقهبندی استفاده میشد از جمله چتهای آیمسیج، پسوردهای کیچین و همه دادههای مربوط به حوزه سلامتی مانند خوانشهای حسگر اپل واچ. اما دست کم این را میدانیم که قطعاً کدام رمزگذاری پایان به پایان استفاده نخواهد شد: میل آیکلود، تقویمها و کانتکتها. به نقل از اپل این برای تضمین سازگاری با سایر سیستمهای توسعهدهندگان است.

کلیدهای امنیتی سختافزاری برای احراز هویت اپل آیدی

حتی با پیادهسازی رمزگذاری پایان به پایان هم دسترسی به انواع بسیاری از دادهها روی آیفون، آیپد یا مک شما با اکانت اپل آیدی حاصل میشود. اگر مهاجم تصمیم بگیرد بدان دسترسی پیدا کند قادر خواهد بود بکآپ شما را روی دستگاه خود (چیزی که Advanced Data Protection از آن جلوگیری میکند) ریستور کرده و با استفاده از Find My لوکیشن شما را ردیابی کند. روش رایج برای سرقت اطلاعات محرمانه اپل آیدی، فیشینگ است.

اگر آیفونتان سرقت شود سارقین نمیتوانند بازفروشش کنند مگر اینکه قطعات آن را جدا بفروشند. پس باید برای آنلینک کردن گوشی از آن اپل آیدی سرقتی را وارد کنند که بعد از آن دارنده جدید میتواند رجیسترش کند. و وقتی شما فرضاً بعنوان قربانی در تلاشید تا گوشی خود را پیدا کنید (برای مثال با استفاده از قابلیت Find My) خیلی راحت میتوانید رکب بخورید: پیامهای متنی غریب که ظاهراً از سوی اپل است به شمارهای که مشخص کردید ارسال میشود با لینکی برای وارد شدن به اپل آیدیتان. به جای وبسایت اپل شما به سایت جعلی برده خواهید شد و آنجا باید اطلاعات محرمانه خود را وارد کنید که صاف آن دادهها به دست مهاجمین میرسد.

افسوس که گاهی حتی احراز هویت دو عاملی (که نیازمند کد اضافی است) هم نمیتواند کمکرسان باشد. صفحه فیشینگ شاید این متود محافظتی را در نظر گیرد و از شما کد احراز هویت یکبار مصرف بخواهد. کلید امنیتی سختافزاری (دستگاه جداگانه مانند فلش درایو) تا حد زیادی از افتادن چنین اتفاقاتی جلوگیری میکند. در این مورد –برای احراز هویت اپل آیدی- یا کلید NFC را کنار دستگاه میگیرید یا آن را در Lightning یا کانکتور USB-C قرار میدهید. همه دادهها در قالب رمزگذاریشده تنها با سرورهای اپل تبادل میشوند. همچنین تقریباً غیرممکن است که سایت فیشینگ بتواند با موفقیت این احراز هویت را انجام دهد.

محافظت افزوده برای iMessage

نوآوری کوچک دیگری در خصوص مسنجر بومی اپل: بعد از این آپدیت به شما هشدار داده خواهد شد آیا طرف سومی میتواند پیامهای بین شما و کاربر دیگر را ببنید یا نه. جزئیات هنوز مشخص نیست اما این قابلیت انتظار میرود با پیچیدهترین حملات مانند مرد میانی مبارزه کند. اگر چنین اتفاقی افتاد در مورد استراق سمع احتمال داخل چت سریعاً به شما هشدار داده خواهد شد. علاوه بر این، کاربران iMessage Contact Key Verification قادر خواهند بود کد تأییده را از یکی از این سه طریق با یکدیگر مقایسه کنید: 1) هنگام ملاقات با شخصی که به او پیام میدهید، با فیستایم یا با اپ مسنجر دیگر.

تأیید کلید تماس با iMessage برای قربانیان احتمالی حملات سایبری پیچیده و پرهزینه مفید خواهد بود: روزنامهنگاران، سیاستمداران، افراد مشهور، و غیره. کاربران عادی مانند حالت قفل که قبلاً معرفی شده بود، احتمالاً از این کار ناراحت میشوند. در هر صورت در دسترس همگان خواهد بود.

قابلیتهای جدید چه زمانی در دسترس خواهند بود؟

مفیدترین ویژگی — محافظت از دادههای پیشرفته — قبلاً در 13 دسامبر 2022 فعال شد. برای استفاده از آن، باید همه دستگاه های مرتبط با حساب Apple ID خود را به روز کنید. حداقل سیستم عامل مورد نیاز عبارتند از:

- آیفون- آیاواس 16.2 به بالا

- آیپد- آیپد او اس 16.2 به بالا

- مک- مکاواس 13.1 به بالا

- اپلواچ- واچاواس 9.2 به بالا

- اپلتیوی- تیوی اواس 16.2 به بالا

- بلندگوهای هوم پاد- نسخه 16.0 به بالا

- کامپیوترهای ویندوزی با آیکلود مخصوص ویندوز- نسخه 14.1 به بالا

اگر فقط یک دستگاه از نسخه مناسب پشتیبانی نمیکند (به عنوان مثال: iPhone 7 و نسخههای جدیدتر؛ نسل چهارم و آیپدهای پایینتر)، تا زمانی که لینک آن را از حساب خود لغو نکنید، نمیتوانید محافظت از دادههای پیشرفته را فعال کنید. در ضمن، نسخه فعلی macOS - Ventura - از اکثر دستگاههای منتشر شده از سال 2017 پشتیبانی میکند. اپل تاریخ عرضه سایر ویژگی ها را مشخص نکرده و فقط اعلام کرده است که این ویژگیها در سال جاری عرضه خواهند شد.

اسکن دستگاهها برای پورنوگرافی کودکان

تغییر بعدی بیشتر به جای اینکه بلند اعلام شود زمزمه شد: یکی از سخنگوهای اپل تنها در مصاحبهای به طور خلاصه اشاره کرد که این شرکت دیگر برنامه ای برای پیاده سازی CSAM Detection ندارد. به یاد بیاورید که در آگست 2022، اپل یک فناوری برای تشخیص هرزهنگاری یا پورنوگرافی کودکان در دستگاهها اعلام کرد. اصطلاح حقوقی صحیحتری که اپل استفاده کرد، مواد سوء استفاده جنسی از کودکان (CSAM)است. ایده این بود که همه دستگاههای اپل اسکن پسزمینه تصاویر را انجام دهند و اگر هر کدام با پایگاه داده تصاویر هرزهنگاری کودکان مطابقت داشت، به شرکت اطلاع داده شده و به سازمانهای مجری قانون نیز مراتب اعلام میگشت.

اگرچه اپل اصرار داشت که تشخیص CSAM حریم خصوصی کاربران عادی را بدون هیچ چیز غیرقانونی در دستگاه های آنها نقض نمیکند اما این ابتکار همچنان مورد انتقاد قرار گرفت. وعدههای اپل مبنی بر «احتمال حداقلی از موارد مثبت کاذب» کمکی نکرد: در هر صورت، مشخص شد که این ویژگی بسیار غیرشفاف بوده و در ابتدا مستقیماً روی دستگاه پیادهسازی شده است – نه در سیستم کلود که خود اپل مدیریت میکند. اما روی گوشی یا تبلت منتقدین اپل، مانند بنیاد غیرانتفاعی Electronic Frontier در ایالات متحده، به درستی اشاره کردند که هدف اصیل جلوگیری از گسترش پورنوگرافی کودکان میتواند براحتی به دستگاههای اسکن کننده برای هر محتوا تبدیل شود.

پیشرفت در حریم خصوصی داده

معرفی رمزنگاری پایان به پایان اپل برای حساسترین دادههای کاربری و حذف فناوری جنجالبرانگیز نشان داد که این شرکت به حریم خصوصی کاربران خود اهمیت میدهد. و نیز فعالسازی Advanced Data Protection به طور قابلملاحظهای شانس سرقت داده از هک آیکلود را کاهش میدهد. افزون بر این، اپل نخواهد توانست دادههای شما را حتی به درخواست اجرای قانون ارائه دهد. در حال حاضر این شرکت میتواند این کار را در مورد همه اکانتها که در آنها اطلاعات در کلود آپلود شده انجام دهد.

علاوه بر این، نباید فراموش کرد که دیر یا زود هر اقدام امنیتی جدیدی باعث ایجاد ترفند هک جدید نیز میشود. حتی در فناوری رمزگذاری پایان به پایان هم میتوان آسیبپذیریهایی پیدا کرد و نوآوریهای اپل همیشه هم زیر تیغ سرسختترین منتقدیم میروند و هم توسط حرفهایترین مجرمان سایبری به چالش کشیده میشوند. اما مهم است به یاد داشته باشیم که اگر فرد به دستگاه قفلنشده اپل شما دسترسی پیدا کند هیچ حجم رمزگذاری کمککننده نخواهد بود. گرچه نوآوریهای اپل قطعاً کارا خواهند بود اما برخی ناکارامدهایهایی نیز به چشم میخورد: اگر کاربر کلید رمزنگاری را گم کند باید برای همیشه با دادههای خود خداحافظی کند. اگر هم فقط دستگاه اپل خود را گم کنید شاید در ریستور دادهها در دستگاه جدید به مشکل بربخورید. پس توصیه میکنیم کمی وقت بگذارید و قابلیتهای جدید را حسابی بررسی کنید تا بدانید کدامها به دردتان خواهد خورد.

منبع: کسپرسکی آنلاین (ایدکو)

کسپرسکی اسم یکی از بزرگترین شرکتهای امنیتی و سازنده آنتی ویروس است که برخی از کاربران اشتباهاً این شرکت و محصولات آنتی ویروس آن را با عناوینی نظیر کسپرسکای،کاسپرسکی، کسپراسکای، کسپراسکای، و یا کاسپراسکای نیز میشناسد. همچنین لازم به ذکر است مدیرعامل این شرکت نیز یوجین کسپرسکی نام دارد.