روابط عمومی شرکت ایدکو (توزیعکنندهی محصولات کسپرسکی در ایران)؛ سال 2019 وقتی بین مسافرینی که اجارههای کوتاه مدت میکردند تحقیقی صورت گرفت، 11 درصد شرکتکنندگان در محل اقامت اجارهایشان دوربینهای نظارتی پیدا کردهاند. علاوه بر این، حدود دو سوم افراد مورد بررسی نگران بودند صاحبان بیپروای این آپارتمانها از دوربینهای مخفی نیز استفاده کنند. همین اواخر مقالهای نوشتیم در مورد اینکه ایرتگهای اپل میتوانند برای تعقیب افراد و سرقت خودروها استفاده شوند. مشکل فیلمبرداری مخفی در اقامتگاههای استیجاری هم ماهیت مشابهی با ایرتگها دارند- بکارگیری دستگاههای ظاهراً کارا برای مقاصد شرورانه. این ماجرای نظارت مخفیانه چیزی نیست که به این زودیها بتوان از دستش رهایی یافت- اتفاقاً برعکس، در حال افزایش است. با ما همراه بمانید تا راههای دیگری برای شناسایی دوربینها و میکروفونهای مخفی خدمتتان معرفی کنیم.

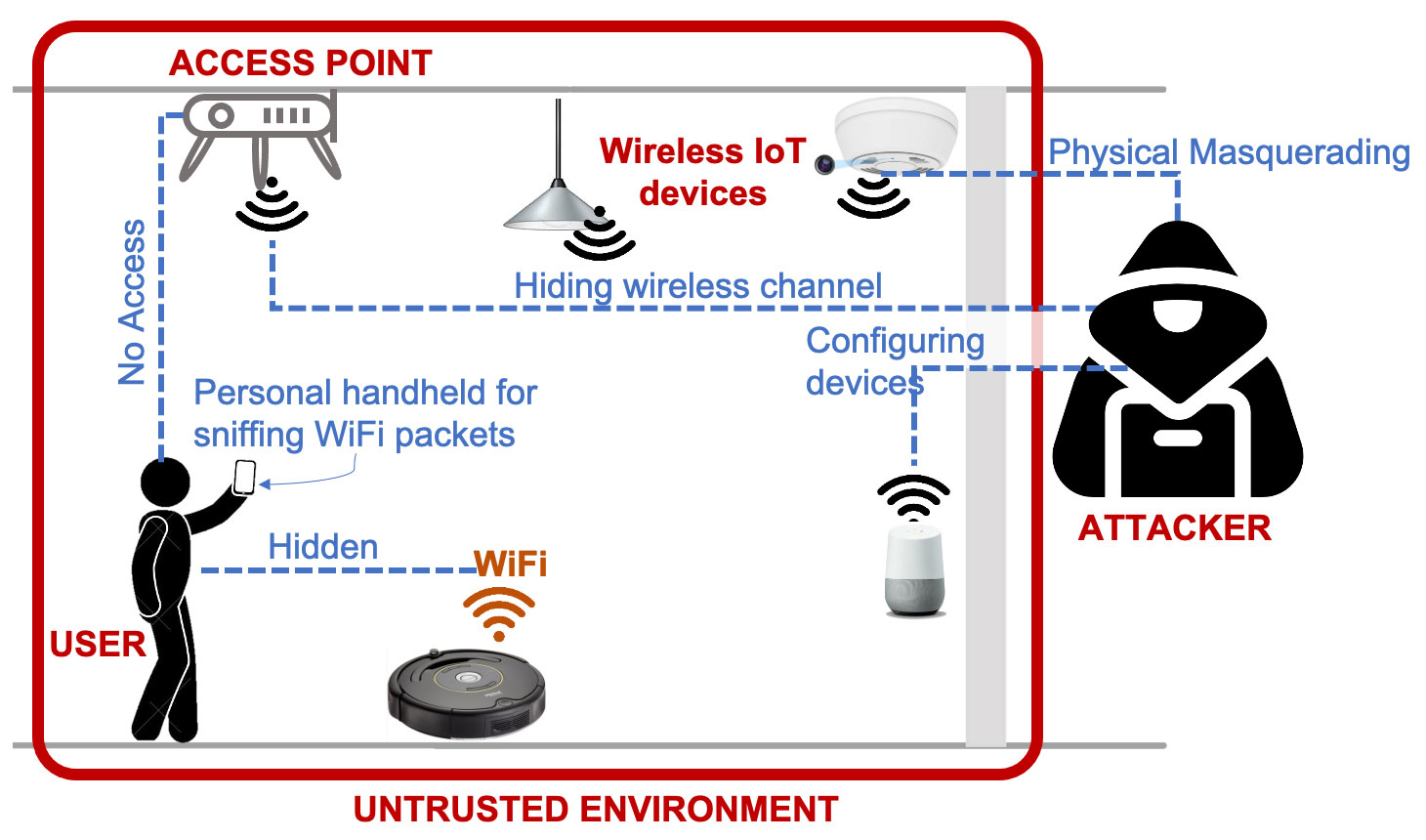

ابتدا اینکه یک دوربین ویدیویی ساده و وایرلس که دادههای در لحظه را از طریق وایفای منتقل میکند میتواند با قیمتی بسیار پایین در بازار خریداری شود. دوم اینکه فناوری مدرن تا حدی پیشرفت کرده است که حتی دستگاههای جاسوسی ارزان آنقدری مینیاتوری و کوچک شدند که راحت میشود آنها را در فضای داخلی پنهان کرد. روشهای مختلفی وجود دارد که بشود دوربینهای مخفی را پیدا کرد که سادهترینش هم اسکن اتاق در تاریکی است آن هم با دوربین گوشی. این کار برای تشخیص دوربینهای ویدیویی است با منبع نور مادون قرمز. با این حال کارایی این متودها هنوز آنقدری مطلوب نیست و تقاضا برای روشهای مطمئنتر برای شناسایی دستگاههای جاسوسی با تکسثیر آنها همینطور بالاتر میرود. از این رو همواره تلاش میشود فناوریهای ضدجاسوسی رده بالایی ساخته شود. پیشرفتهترین سیستم این اواخر توسط محققین دانشگاه کارنگی ملون آمریکا ارائه شد. آنها راهی پیدا کردهاند که بالقوه به هر کسی اجازه میدهد با استفاده از اپ اسمارتفون، دستگاههای اینترنت اشیاء مخفی را در اتاقی اجارهشده شناسایی کنند.

شناسایی جاسوسی بر مبنای اپ

محققین کارنگی ملون تصمیم گرفتند سناریوی زیر را اجرایی کنند: دادن کلید به «مهمانهای آزمایشی» برای ورود به آپارتمانی اجارهای. بعد از وارد شدن آنها اپ ویژه به نام Lumos را روی اسمارتفونشان باز میکنند؛ اپی که مختصات فرستندههای شناساییشده را تعیین میکند. سپس اپ نه تنها فهرستی از دستگاههای هوشمند شناسایی شده را نشان میدهد که همچنین لوکیشن آنها را نیز نمایش میدهد. دستگاههای اینترنت اشیاء به صورت واقعیت افزوده (AR[1]) نمایش داده میشوند. اطلاعات مربوط به لوکیشن دستگاههای هوشمند از دوربین گوشی روی تصویر سوار میشود.

به نظر عالی است اما چطور کار میکند؟ محققین اینطور فرض میکنند که صاحبخانه معمولی که از طریق Airbnb یا سرویسی مشابه خانه را برای اجاره گذاشته وقت را صرف نصب یک دستگاه جاسوسی به شدت پیچیده نمیکند- این هم هزینهبردار است و هم در بیشتر مواقع کاری بیهوده. در عوض آنها بیشتر دوست دارند چیزی بخرند ارزان و ساده که راحت هم از مغازههای محلی بشود آن را خرید. سخت نیست تهیه کردن فهرستی از دستگاههایی که بالقوه میتوانند تهدید حریم شخصی باشند. واضحترینشان دوربین ویدیویی که تصویر و صدا را از طریق وایفای منتقل میکند. شاید هم یک بلندگوی هوشمند که تنظیم شده برای استراق سمع مکالمات،یک تلویزیون هوشمند یا حتی یک سیستم امنیتی تخصصی اما گرید خانگی مانند Amazon Ring. از آنجایی که همه دستگاههای وایفای متصل با پهنای فرکانسی مشترک عمل میکنند باید انتقال دادههایشان نیز با همدیگر هماهنگ باشد. بر اساس چنین اطلاعات بازی، Lumos میتواند دستگاههای وایرلس حوالی را پیدا کرده، نوعشان را شناسایی کرده (برای مثال تشخیص وبکم از لامپی هوشمند) و حتی لوکیشن تقریبی با دقت 1.5 متر بدهد.

Lumos با شرح جزئیات

برخی از شما احتمالاً ممکن است فکر کنید: «زیادهگویی بس است، از کجا میتوانم این را دانلود کنم؟». متأسفانه نمیتوانید فعلاً این کار را انجام دهید. علاوه بر این، نمونههای اولیه آن ثابت کردند محال است با استفاده از صرف اسمارتفونها بشود همه کاراییها را پیادهسازی کرد. دلیلش هم است که Lumos به نسبت قابلیتهای معمول وایفای اسمارتفون الزامات بیشتری دارد. صرف کانکت شدن به نقطه ورود و ارتباطگیری تنها از آن طریق برای سیستم کافی نیست. در عوض، لوموس باید همه پکتهای داده را که از طریق هوا از همه دستگاههای اطراف منتقل شده اسکن کند. اما قابلیت استشمام امواج هوا برای همه اسمارتفونها مسدود است. به لحاظ تئوری میشود روی دستگاه اندروید روتشده (یعنیی دستگاهی که مالک آن دارای حقوق ابرکاربر است که دسترسی کامل به سیستم را میدهد) انجام شود اما محققین مسیر دیگری را رفتند. آنها دو سیستم آزمایشی ساختند که اولی شامل اسمارتفونی است با میکروکامپیوتر رزبری پای متصل به آن و دومی لپتاپی با دوربین ویژه. در سناریوی اول رزبری پای به انتقال وایفای گوش داد و در دومی لپتاپ این کار را انجام داد (چنین کارایی را راحتتر میشود روی کامپیوتری تمام عیار پیادهسازی کرد تا روی یک اسمارتفون). به همین ترتیب، برای شنایایی بصری دستگاههای مخفی یا از دوربین اسمارتفون یا از دوربین متصل به لپتاپ استفاده شد.

سپس محققین فناوری را به کار بردند که کارش تعیین نوع دستگاه با رفتارش بود. نمونه ساده: یک سوئیچ لامپ هوشمند ممکن است یک دقیقه یکبار به سرور دسترسی داشته باشد و خود را به هیچ روش دیگری نشان ندهد درحالیکه یک وبکم جریانهای داده را منتقل کرده و آن را به طور مداوم نیز انجام میدهد. نویسندگان مقاله پژوهشی که از بیش از 50 قابلیت این چنینی و فناوری یادگیری ماشین استفاده کردند «اثر انگشت دیجیتال» دستگاههای معمول اینترنت اشیاء را ساختند. در نتیجه، دیگری نیازی به حفظ و به روز رسانی دائم پایگاه داده دستگاههای مشکوک در اپ نیست- Lumos به احتمال زیاد دوربین وایفای را با رفتار مشخص هنگام انتقال داده در اتاق شما تشخیص خواهد داد حتی اگر پیشتر به مدل خاصی برنخورده باشد.

در جستجوی دستگاههای IOT در واقعیت افزوده

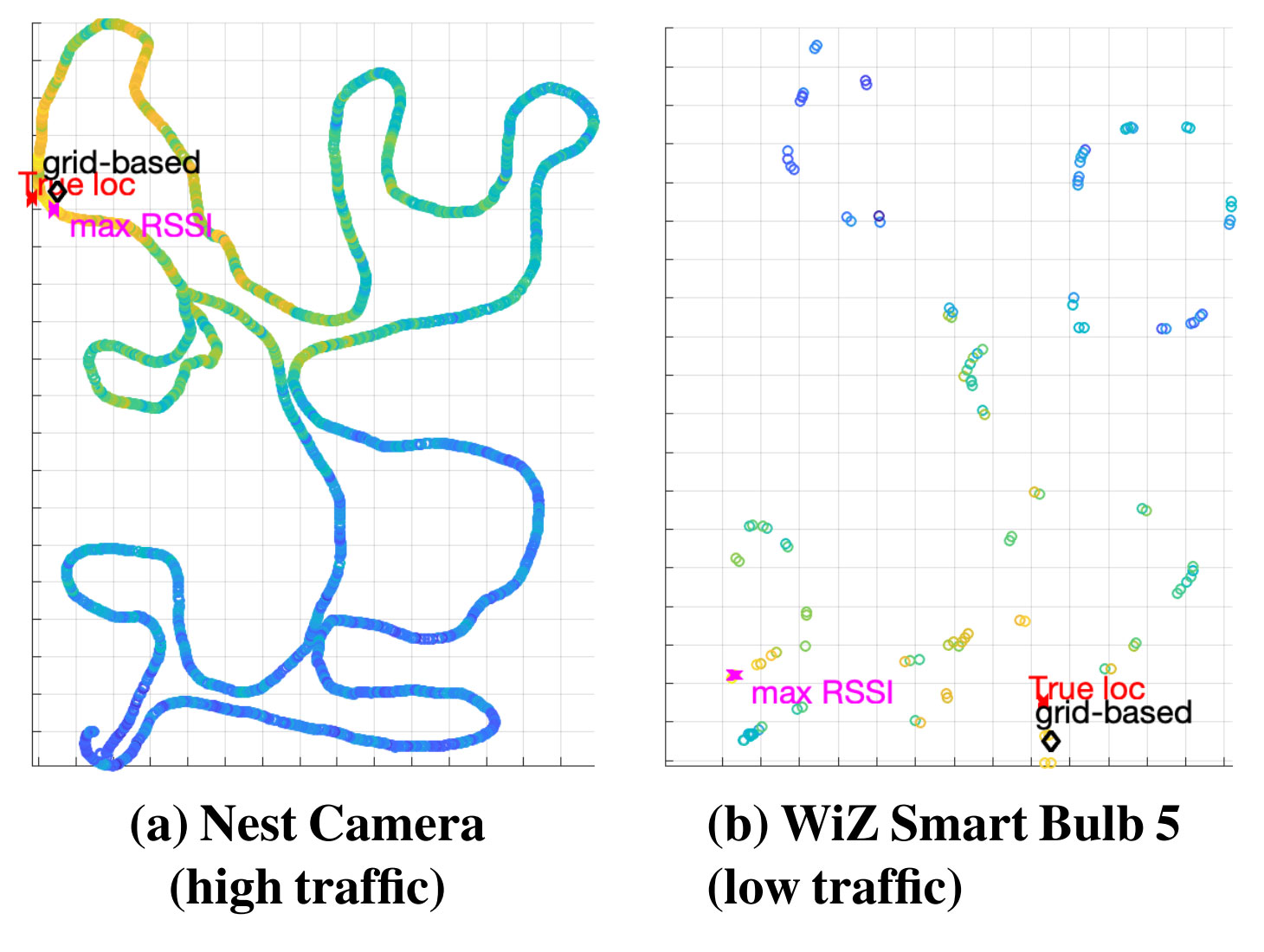

چشم نوازترین بخش این مطالعه اطلاعاتی است که روی تصویر دوربین گوشی هوشمند قرار گرفته است. Lumos از فناوری AR برای جاسازی اشیاء مجازی در تصویر محیط واقعی که از دوربین به نمایشگر گوشی ارسال میشود، استفاده میکند. مختصات تقریبی دستگاههای واقع شده با استفاده از آرشیو استاندارد ARKit روی تصویر دوربین تلفن در اسمارتفون اپل قرار داده شد. این آرشیو از حسگرهای مختلف گوشی برای ایجاد مدل سه بعدی اتاق استفاده میکند. در طول مسیر، مکان دستگاههای متصل پنهان نیز مشخص میشود. برای این کار، محققین از یکی دیگر از ویژگیهای ماژول Wi-Fi استفاده کردند: اندازهگیری مداوم قدرت سیگنال از نزدیکترین نقطه دسترسی و سایر ماژولهای بیسیم. از این رو، با قدم زدن در اطراف محل، اندازهگیری سطح سیگنال در نقاط مختلف و انجام برخی از محاسبات نه چندان پیچیده، برنامه میتواند موقعیت دستگاه های مخفی را در اتاق تعیین کند.

سختیهای پیادهسازی

دوباره تاکید کنیم که این یک تحقیق علمی است - نه توسعه یک محصول تجاری. نویسندگان سعی نمیکنند چیزی به ما بفروشند. بنابراین جالبتر این است که آنها یک سیستم تشخیص دستگاه جاسوسی کامل را کنار هم قرار دادهاند، نه اینکه فقط بخشی از آن را نشان داده و خواننده را رها کنند تا جاهای خالی را خود پر کند.

و نتایج هم بسیار امیدوارکننده بوده است:

- دقت تعیین نوع دستگاه 95-98٪ بود. احتمال خطا کم است.

- مکان دستگاههای اینترنت اشیا با دقت 1.5 متر تعیین میشود – محدود کردن منطقه جستجو به اندازه کافی برای یافتن دوربین مخفی بصری.

- زمان لازم برای کشف دستگاه های اینترنت اشیاء نزدیک 30 دقیقه است. برای 27 دقیقه از این دقیقه، گوشی هوشمند فقط در آنجا قرار میگیرد و پکتها داده ارسالی توسط دستگاههای اطراف را جمعآوری میکند. برای سه مورد باقی مانده، کاربر باید در اتاق قدم بزند تا مختصات فرستندههای شناساییشده را تعیین کند.

این یعنی سیستم واقعاً ممکن است در اقامتگاههای اجارهای یا اتاق هتلها دست به کشفهای عجیب بزند اما محدودیتهایی هم دارد: ما پیشتر هم اشاره کردیم که اسمارتفونهای معمول نمیتانند تماماً ترافیک وایفای را اسکن کنند. احتمالش کم است که تولیدکنندگان بخواهند به این زودیها به این یک قلم رسیدگی کنند. افزون بر این کلی دستگاه وایفای در هر خانه پیدا میشود و امواج رادیویی نیز خوب بلدند از دیوارها رد شوند خصوصاً اگر آن دیوارها خیلی هم بتنی نباشند. اینیعنی ممکن است بطور تصادفی دوربینی را پیدا کنید نصبشده در مکان همسایهتان یا حتی روی دیوار بیرونی ساختمان و بعد به اشتباه صاحبخانه را به جاسوسی متهم کنید. و بعد البته اگر صاحبخانه/مجرم سایبری برای فلش کردن درایو از کانکشن سیمی استفاده کرده یا فوتیج را ثبت کند تلاش برای شناسایی دوربین مخفی بیثمر خواهد بود. همه اینها یعنی بعید است در آینده نزدیک شاهد تبلیغات تجاری Lumos باشیم. هر شرکت تبلیغاتی که بخواهد در این زمینه خاص دست به پیشرفتی بزند هم از سمت کاربر هم صاحبخانهها مورد هجمه قرار خواهد گرفت. اگر هم پیشرفت صورت گیرد بیشتر در سطح سرگرمی و بازیچه دست اهالی فناوری خواهد بود تا محصولی تماماً اجرایی. حتی ممکن است نیاز باشد برای آن اسمارتفونی اصلاحی و خاص نیز خریداری شود! با این حال اگر این سناریوی نه چندان ایدهآل روی کار بیاید هم رایگان نخواهد بود (تازه قیمت آن اسمارتفون اختصاصی را که احتمالاً نیاز خواهد شد احتساب نکردیم) زیرا نویسندگان این مقاله وعده دادهاند کد منبع نمونه اولیه آن را رایگان در اختیار قرار دهند.

[1] augmented reality

منبع: کسپرسکی آنلاین (ایدکو)

کسپرسکی اسم یکی از بزرگترین شرکتهای امنیتی و سازنده آنتی ویروس است که برخی از کاربران اشتباهاً این شرکت و محصولات آنتی ویروس آن را با عناوینی نظیر کسپرسکای،کاسپرسکی، کسپراسکای، کسپراسکای، و یا کاسپراسکای نیز میشناسد. همچنین لازم به ذکر است مدیرعامل این شرکت نیز یوجین کسپرسکی نام دارد.