روابط عمومی شرکت ایدکو (توزیعکنندهی محصولات کسپرسکی در ایران)؛ مجرمان سایبری همیشه به فکر دست و پا کردن بدافزارهای پیچیدهتر هستند. برای مثال سال گذشته شاهد ظهور تروجان بانکی غیرمعمولی به نام Fakecalls بودیم. فیککالز جدا از قابلیتهای جاسوسی معمولش از توانایی جذاب «صحبت کردن» هم برخوردار است. این تروجان میتواند با قربانی در لباس کارمند بانک حرف بزند. هنوز اطلاعات زیادی در مورد Fakecalls در فضای آنلاین وجود ندارد از این رو تصمیم گرفتیم در این مقاله به قابلیتهایش پرداخته و نیز راهکارهایی امنیتی ارائه دهیم. با ما همراه بمانید.

تروجان در لباس مبدل

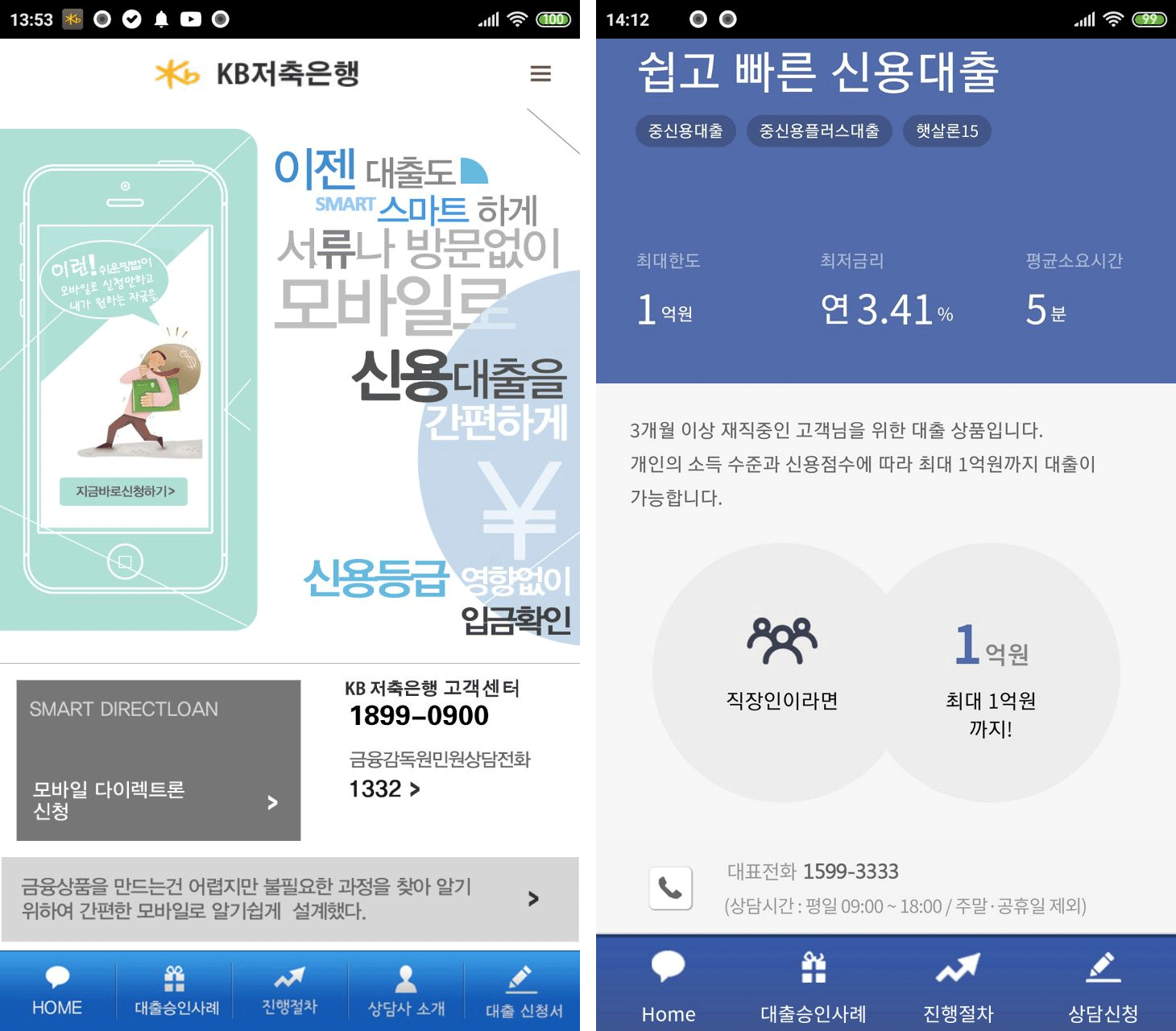

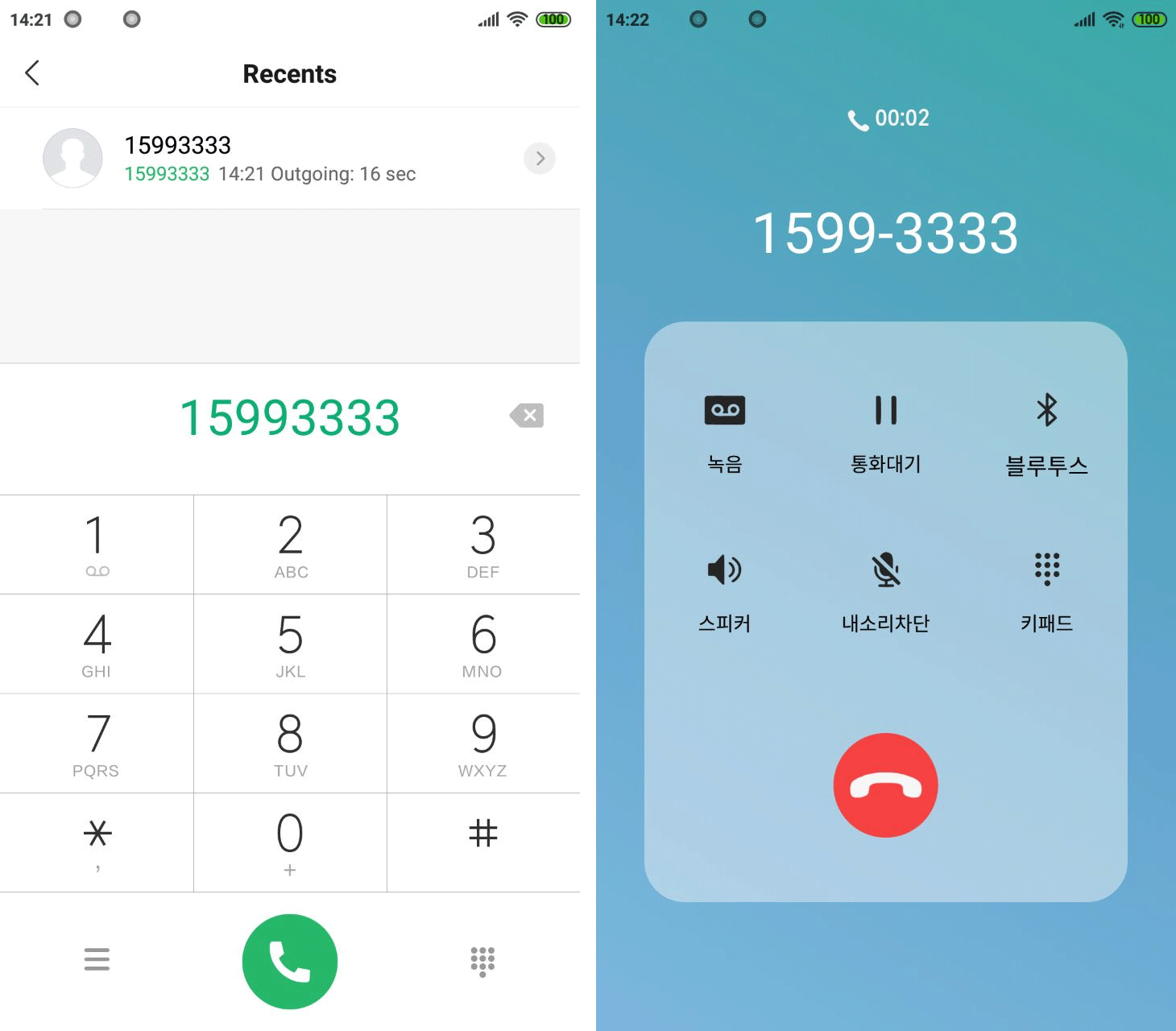

Fakecalls اپهای موبایل بانکهای محبوب کرهای را که از بین آنها میتوان به بانک کوکمین[1] و کاکائوبانک[2] اشاره کرد تقلید میکند. افزون بر لوگوهای معمول، سازندگان این تروجان به طور جالبی شماره پشتیبانی فنی بانکهای مربوطه را نیز روی نمایهی فیککالز خود نشان میدهند. این شماره تلفنها به نظر واقعی میآیند –برای مثال شماره 15993333 را میتوان روی صفحه اصلی وبسایت رسمی کاکائوبانک پیدا کرد.

این تروجان به محض نصب، فوراً درخواست میزبانی کل مجوزها را میدهد از جمله دسترسی به کانتکتها، میکروفون و دوربین، ژئولوکیشن، مدیریت تماس و غیره.

تماس با بانک

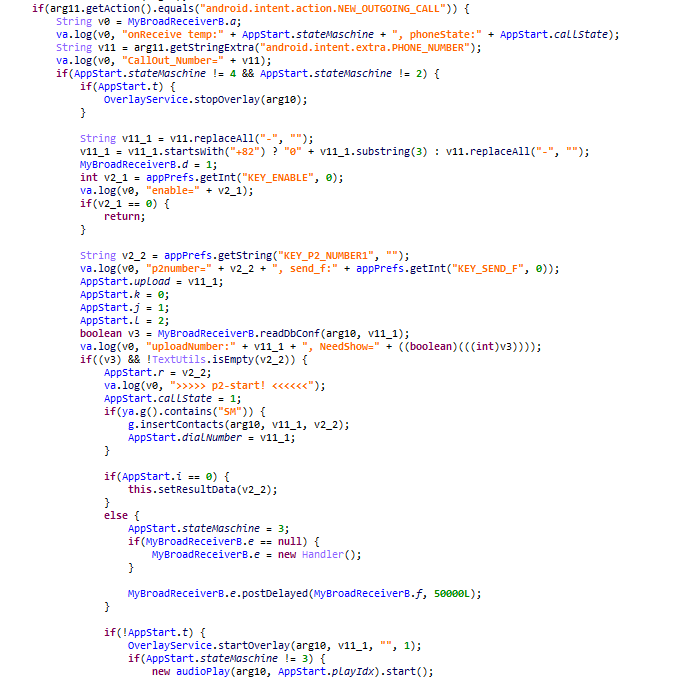

برخلاف سایر تروجانهای بانکی، Fakecalls میتواند مکالمات تلفنی با بخش پشتیبانی مشتری را تقلید کند. اگر قربانی به هاتلاین بانک زنگ بزند، این تروجان مستقیماً کانکشن را قطع کرده و اسکرین تماس جعلی خود را به جای اپ تماس معمول باز میکند. ظاهراً این تماس نرمال است اما در حقیقت مهاجمین کنترل مکالمه را در دست گرفتند! تنها موردی که شاید دست این تروجان را رو کند همان اسکرین تماس جعلی است. Fakecalls تنها یک زبان رابط دارد که آن هم کرهای است. این یعنی اگر زبان سیستم دیگری روی گوشی انتخاب شده باشد (مانند انگلیسی) قربانی میتواند به کل اجرا مشکوک شود.

بعد از اینکه تماس رهگیری میشود دو سناریوی احتمال وجود دارد: اینکه فیککالز ابتدا مستقیماً قربانی را به مجرمان سایبری وصل میکند زیرا این اپ اجازه برقراری تماسهای خروجی را دارد. سناریوی دوم این است که Fakecalls خوشامدگوییهای استاندارد بانک را (که در قالب صوتی است) از بخش پشتیبانی فنی به طور از پیشضبطشده پخش میکند.

مجرمان سایبری برای اینکه این تروجان دیالوگی به نظر واقعی با قربانی برقرار کند چندین عبارت به زبان کرهای رکورد کردهاند؛ عباراتی که کارمندان به طورمعمول در وویسمیل یا کالسنترها استفاده میکنند. برای مثال قربانی ممکن است چیزی شبیه به این را بشنود «سلام، ممنون از تماستان به کاکائوبانک. کالسنتر ما در حال حاضر حجم زیادی از تماسها را دریافت میکند. یکی از مشارین ما بزودی با شما صحبت خواهد کرد. به منظور بهبود کیفیت پاسخگویی مکالمات شما ضبط خواهد شد. به بانک کوکمین خوش آمدید». یا برای مثال، «مکالمه شما ضبط خواهد شد. شما در حال برقراری با اپراتور هستید». بعد از آن، مهاجمین که خودشان را کارمند بانک جا زدند میتوانند دادههای پرداختی یا سایر اطلاعات محرمانه را از قربانی استخراج کنند. وقتی مجرمان سایبری میخواهند با قربانی ارتباط بگیرند این تروجان اسکرین خودش را روی آن یکی اسکرین میاندازد. در نتیجه، کاربر صفحه واقعی را نمیبیند بلکه شاهد آنی هستند که تروجان نشان میدهد مانند شماره تلفن سرویس پشتیبانی بانک.

جعبهابزار جاسوسافزار

افزون بر تقلید پشتیبانی فنی به صورت تلفنی، Fakecalls قابلیتهای معمولتر تروجانهای بانکی را نیز دارد. بعنوان مثال به فرمان مهاجم، این بدافزار میتواند میکروفون گوشی قربانی را روشن کرده شروع کند به ارسال رکوردها از آن به سرور خودشان. همینطور میتواند مخفیانه از گوشی قربانی به طور در لحظه دست به پخش آدیو و ویدیو کند! تازه اینها همه تواناییهایش نیست: یادتان است گفتیم در طول نصب این تروجان درخواست مجوز میکند؟ مجرمان سایبری میتوانند از این مجوزهای اعطاشده از سوی قربانی لوکیشن دستگاهها را مشخص کرده، لیست کانتکتها یا فایلها را (شامل عکسها و ویدیوها) از گوشی به سرور خود کپی نموده و به تاریخچه پیام متنی و تماس دسترسی پیدا کنند. این مجوزها به بدافزار اجازه میدهند نه تنها جاسوسی کاربر را کنند که حتی تماسهای دریافتی را دراپ کرده و آنها را از سابقه تماسها پاک کند. از بین کلی موارد دیگر این به اسکمرها اجازه میدهد تا تماسهای واقعی از بانک بلاک و پنهان شود. راهکارهای کسپرسکی با حکم Trojan-Banker.AndroidOS.Fakecalls این بدافزار را تشخیص داده و دستگاه شما را در برابر آن محافظت میکند.

راهکارهای امنیتی

به منظور محافظت از دادههای شخصی و پولتان از دستان آلوده توصیه میکنیم اقدامات امنیتی زیر را جدی بگیرید:

- اپها را فقط از فروشگاههای رسمی دانلود کنید و نگذارید از منابع ناشناس نصب شوند. فروشگاههای رسمی روی همه برنامهها بررسیهایی را انجام میدهند و حتی اگر بدافزاری به بدنه آنها رخنه کند نیز معمولاً با سرعت بالایی حذف خواهند شد.

- به درخواستهایی که اپها ازتان میکنند توجه زیادی کنید. بررسی نید آیا واقعاً آن اپ برای کار کردن به چنین مجوزهایی نیاز دارد یا خیر. از رد کردن درخواستها نترسید خصوصاً اگر بالقوه خطرناک باشند مانند دسترسی به تماسها، پیامهای متنی، قابلیتدسترسی[3] و غیره.

- هرگز از طریق گوشی اطلاعات محرمانه ندهید. کارمندان واقعی بانک هرگز با پیام متنی از شما درخواست اطلاعات لاگین بانکی، پین، کد امنیتی کارت یا کدهای تأیید نمیکنند. اگر تردید داشتید به وبسایت رسمی بانک رفته و ببینید چه کارمندانی میتوانند یا نمیتوانند چنین درخواستهایی را بدهند.

- راهکار قوی را که از همه دستگاههای شما در برابر تروجانهای بانکی و سایر بدافزارها محافظت میکند نصب کنید.

[1] Kookmin Bank

[2] KakaoBank

[3] accessibility

منبع: کسپرسکی آنلاین (ایدکو)

کسپرسکی اسم یکی از بزرگترین شرکتهای امنیتی و سازنده آنتی ویروس است که برخی از کاربران اشتباهاً این شرکت و محصولات آنتی ویروس آن را با عناوینی نظیر کسپرسکای،کاسپرسکی، کسپراسکای، کسپراسکای، و یا کاسپراسکای نیز میشناسد. همچنین لازم به ذکر است مدیرعامل این شرکت نیز یوجین کسپرسکی نام دارد.