روابط عمومی شرکت ایدکو (توزیعکنندهی محصولات کسپرسکی در ایران)؛ تقریباً کارمند هر شرکت بزرگی هر از چند گاهی به ایمیلی برخورد میکند که هدفش سرقت اطلاعات محرمانهی آن سازمان است. این ایمیل معمولاً در قالب فیشینگ انبوه[1] است؛ حملهای که در آن ایمیلها به امید اینکه دستکم عده معدودی از گیرندگان به دام بیافتند به طور تصادفی ارسال میشوند. با این حال ایمیلهای فیشینگ ممکن است حاوی یک یا دو پیام هدفدار خطرناکتر هم باشند؛ ایمیلهایی که محتوایشان برای کارمندان یک شرکت خاص سفارشیسازی شده است. نام این پدیده فیشینگ هدفدار یا همان spear-phishing است. پیامهای فیشینگ هدفدار به وضوح نشان میدهند مجرمان سایبری به شرکت شما مشخصاً علاقه پیدا کردند و ماجرا به یکی دو حمله ختم نخواهد شد (حملات دیگری در پی خواهد بود). از این روست که مدیران امنیت اطلاعات میبایست در صورتی که هر یک از کارمندانشان چنین ایمیلی را دریافت کرد از این ماجرا اول از همه باخبر شوند. همچنین میبایست اقدامات متقابلی برای شکست حمله انجام داده و به موقع به پرسنل خود هشدار دهند. توصیه ما به تیم آیتی این است که ایمیلهای فیلترشده را به طور دورهای بررسی کنند تا احیاناً اگر موردی مشکوک به فیشینگ هدفدار دیده شد اقداماتی متقابل برایش انجام گیرد. تیم آیتی همینطور میبایست کارمندان دیگر را نیز از علایم فیشینگ هدفدار آگاه کرده و آموزشهایی را در این راستا بدانها ارائه دهد. در ادامه با ما همراه شوید تا ترفندهای رایج فیشینگ هدفدار را مورد بررسی قرار دهیم.

غلط املایی در اسم شرکت

مغز انسان همیشه کل یک کلمه نوشتهشده را درک نمیکند- اگر شروعی آشنا ببیند خودش آن را تمام میکند. مهاجمین از همین خصیصه برای ثبت دامنهای که با شرکت شما فرق دارد استفاده میکنند آن هم تنها با یک یا دو حرف پس و پیششده.

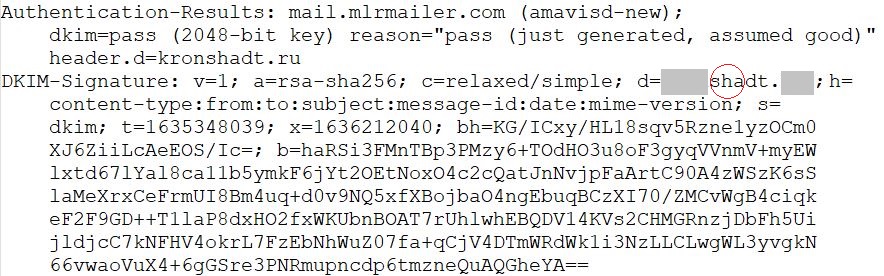

مجرمان سایبری که صاحب این دامنه هستند حتی میتوانند امضای DKIM ایجاد کنند تا ایمیل همه چکها را رد کند (ناسلامتی دامنهشان است دیگر!).

کلمات اضافی در نام شرکت

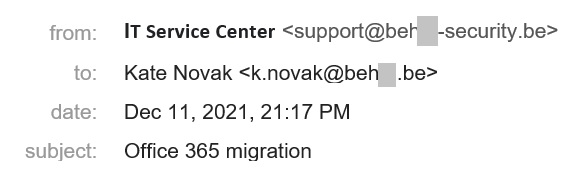

روشی دیگر برای فریب دریافتکنندگان و انداختن این فکر که پای کارمندی آن طرف ماجرا در کار است، ثبت دامنهای دو کلمهای است تا بدینطریق فرستنده طوری جلوه داده شود که گویی از سوی یک شعبه محلی است یا یک دپارتمان خاص. در سناریوی دوم مجرمان سایبری خود را بعنوان تیم بخش فنی یا پرسنل امنیتی جا میزنند.

در واقعیت کارمندان هر دپارتمانی باید آدرس ایمیل سازمانی استانداردی داشته باشند. هیچ کسی تا به حال برای پرسنل امنیتی دامنه جداگانه راهاندازی نکرده است. در مورد دفاتر محلی هم اگر ممطئن نیستید در آدرس سازمان، دامنه را چک کنید.

محتوایی خاص

ایمیل فیشینگی که شرکت شما (یا بدتر گیرنده) را به اسم ذکر میکند حتماً علامت فیشینگ هدفدار است و دلیلی است برای بصدا آوردن زنگ خطر.

مبحثی به شدت تخصصی

اگر بخواهیم دقیق بگوییم، دیدن این اسمها شاید همیشه هم به معنای وجود یک فیشینگ هدفدار نباشد؛ ممکن است پای سویهی دیگری از کلاهبرداری یا اسکم فیشینگ در میان باشد. برای مثال، فیشرها ممکن است از پایگاه اطلاعاتی آدرس شرکتکنندگان در کنفرانس استفاده کنند یا روی موضوع کنفرانسی مانور دهند- این فیشینگ انبوه است. اگر مجرمان سایبری سعی دارند به کارمندان شرکت خاصی به طریقی ویژه حمله کنند نام این حمله میشود حمله فیشینگ هدفدار و از این رو تیم امنیتی باید نسبت به فرق این چند مورد با هم مطلع باشد. در آخر برای جستجوی علایم احتمالی فیشینگ هدفدار بدون کاهش امنیت واقعی شرکت توصیه میکنیم راهکارهای ضدفیشینگ محافظتی روی میل سرورها و نیز ایستگاههای کار کارمندان نصب نمایید.

[1] mass phishing

منبع: کسپرسکی آنلاین (ایدکو)

کسپرسکی اسم یکی از بزرگترین شرکتهای امنیتی و سازنده آنتی ویروس است که برخی از کاربران اشتباهاً این شرکت و محصولات آنتی ویروس آن را با عناوینی نظیر کسپرسکای،کاسپرسکی، کسپراسکای، کسپراسکای، و یا کاسپراسکای نیز میشناسد. همچنین لازم به ذکر است مدیرعامل این شرکت نیز یوجین کسپرسکی نام دارد.