روابط عمومی شرکت ایدکو (توزیع کننده محصولات کسپرسکی در ایران)؛ تحقیقات ما روی Dtrack RAT در واقع طی اقدامی متفاوت کلید خورد. اواخر تابستان سال 2018 ATMDtrack را کشف کردیم؛ یک بدافزار بانکی که بانکهای هندی را مورد هدف قرار میداد. با تحلیلهای بیشتر پی بردیم این بدافزار بدین منظور طراحی شده بود که روی دستگاه خودپرداز قربانی ایمپلنت شود؛ جایی که میتواند اطلاعات کارتهای واردشده به دستگاه را خوانده و آنها را ذخیره نماید. ما به طور خاص سعی داشتیم اطلاعات بیشتری در خصوص این بدافزار ATM در اختیار داشته باشیم و از همین رو از YARA و Kaspersky Attribution Engine برای کشف مطالب جالبتر استفاده کردیم: بیش از 180 نمونه بدافزار جدید از یک ابزار جاسوسی که بدان Dtrack میگویند.

تمامی نمونههای Dtrack که آن اوایل پیدا کرده بودیم، نمونههای دراپشده بودند؛ زیرا پیلود واقعی با دراپرهای مختلف رمزگذاری شده بود- موفقیت ما در پیدا کردن آنها به دلیل توالی خاصی بود که توسط ATMDtrack و انباشتههای مموری Dtrack به اشتراک گذاشته شده بود. و بعد بسیار جالب شد زیرا وقتی آخرین پیلود را کدگشایی نموده و باری دیگر از Kaspersky Attribution Engine استفاده کردیم، متوجه شباهتهایش با کمپین DarkSeoul (که به سال 2013 برمیگردد) منسوب به گروه لازاروس شدیم. به نظر میرسد که آنها مجدداً بخشی از کد قدیمی خود را برای حمله به بخش مالی و مراکز تحقیقاتیِ هند استفاده کردند. بر طبق تلهمتری ما، آخرین فعالیت DTrack اوایل سپتامبر 2019 شناسایی شد.

جزئیات فنی

این دراپر، پیلودِ رمزگذاریشدهی خود را در قالب اُورلیِ[1] فایل PE (بعنوان اطلاعات بیشتر) که هرگز در مراحل عادیِ اجرا استفاده نخواهند شد جاگذاری میکند. روتینِ رمزگشاییاش –که بخشی از پچ فیزیکیِ قابلاجراست- جایی بین دو قابلیت start() و WinMain() آغاز میگردد. جالب اینجاست که نویسندگان این بدافزار، کد مخرب خود را در یک باینری جاگذاری کردند که یک قابلاجرای بیضرر بود. در برخی موارد، پروژهی پیشفرض Visual Studio MFC بود اما میتوانست هر برنامهی دیگر نیز باشد.

اطلاعات اُورلیِ رمزگشاییشده شامل موارد زیر است:

- قابلاجرای افزوده

- شِلکُدِ[2] پروسهی خالیسازی[3]

- فهرستی از اسامی قابلاجرای از پیشتعریفشده که بدافزار از آن به عنوان اسمِ آتیِ فرآیند استفاده میکند.

این نام از فهرستی از پیشتعریفشده میآید که در اُورلیِ رمزگشاییشده پیدا شده بود. همانطور که در فهرست فایل رمزگشایی زیر مشاهده میکنید، تمام اسامی از فولدر %SYSTEM32% میآیند.

- fontview.exe

- dwwin.exe

- wextract.exe

- runonce.exe

- grpconv.exe

- msiexec.exe

- rasautou.exe

- rasphone.exe

- extrac32.exe

- mobsync.exe

- verclsid.exe

- ctfmon.exe

- charmap.exe

- write.exe

- sethc.exe

- control.exe

- presentationhost.exe

- napstat.exe

- systray.exe

- mstsc.exe

- cleanmgr.exe

داخل دراپر چیست؟

بعد از اجرا، هدفِ پروسهی خالیسازی به حالت تعلیق درمیآید تا مموریاش با پیلود قابلاجرای رمزگشاییشده از سوی اورلیِ دراپر جانویسی[4] شود. سپس، روند هدف از سر گرفته میشود.

دراپرها حاوی انواع مختلفی از قابلاجراها هستند که هدف همهشان جاسوسی کردنِ قربانیست. در زیر، فهرست تکمیلنشدهی کارکردهای انواع گوناگون قابلاجراهای پیلود Dtrack کشفشده را مشاهده میکنید:

- کیلاگینگ

- بازیابی تاریخچه مرورگر

- جمعآوری آدرسهای IP میزبان، اطلاعاتی در خصوص شبکههای موجود و کانکشنهای فعال

- فهرستبندیِ همهی فرآیندهای در حال اجرا

- فهرستبندیِ همهی فایلهای روی تمامی حجمهای موجود دیسک

درست در همین نقطه، فلسفهی طراحی فریمورک کمی گنگ میشود. برخی از قابلاجراها، دادههای جمعآوریشده را در آرشیو حفاظتشده با رمزعبور بستهبندی میکنند و این درحالیست که بقیهشان اطلاعات را مستقماً برای سرور C&C ارسال میکنند.

جدا از قابلاجراهایی که در فوق بدانها اشاره شده، دراپرها همچنین حاوی تروجانهای دسترسی ریموت (RAT) بودند. قابلاجرای RAT به مجرمان اجازه میدهد تا عملیاتهای مختلف را روی میزبان اجرا کند؛ میتوان از بین آنها به آپلود/دانلود، اجرای فایلها اشاره نمود. برای دریافت فهرست کامل عملیاتها، به جدول زیر مراجعه نمایید.

|

شناسه فرمان

|

شرح

|

|

1003

|

آپلود فایل در کامپیوتر قربانی

|

|

1005

|

ثابت کردن فایل هدف با اجرای خودکار روی میزبانی قربانی

|

|

1006

|

دانلود فایل از کامپیوتر قربانی

|

|

1007

|

خالی کردنکل حجم اطلاعات دیسک و آپلود آن در میزبانی که مجرمان کنترلش میکنند

|

|

1008

|

خالی کردن حجم دیسک انتخابشده و آپلودش در میزبانی که مجرمان کنترلش میکنند

|

|

1011

|

خالی کردن فولدر انتخابشده و آپلودش در میزبانی که مجرمان کنترلش میکنند

|

|

1018

|

تنظیم عدد جدیدی برای تعیین فاصله زمانی بین چک کردن فرمانهای جدید

|

|

1023

|

خروج و از بین بردن دوام و خودِ باینتری

|

|

پیشفرض

|

اجرای فرآیند روی میزبانی قربانی

|

شباهتهای بین دو بدافزار Dtrack و ATMDTrack

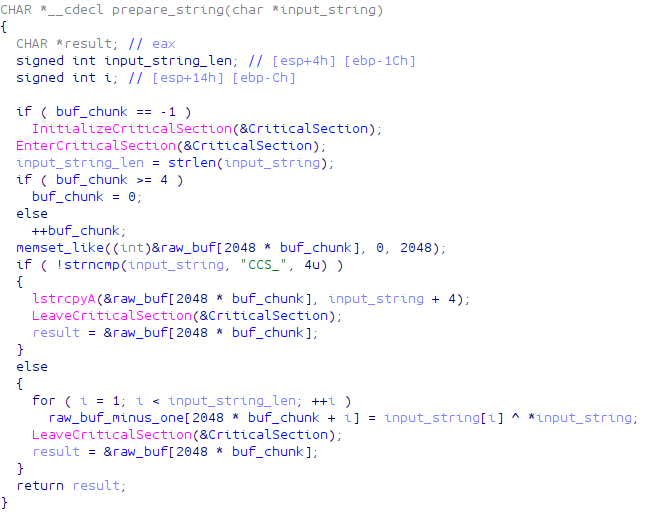

ATMDTrack زیرمجموعهی خانوادهی DTrack است. این دو بدافزار علیرغم شباهتهایشان به صورت طبیعی ظاهری متفاوت از هم دارند. برای مثال، برخلاف نمونههای ATMDTrack که اصلاً رمزگذاری نمیشوند، پیلودِ Dtrack در دراپر رمزگذاری میشود. اما بعد از رمزگشایی پیلود Dtrack، روشن میشود که توسعهدهندگان همان گروه افرادند: هر دو همان سبک را دارند و هر دو از همان کارکردهای اجرایی استفاده میکنند. واضحترین کارکرد مشترکشان، دستکاری رشتههاست[5]. کارش چک کردن این است که آیا در آغاز رشتهی پارامتر، زیررشتهی CCS_ وجود دارد یا خیر. سپس اگر وجود داشته باشد آن را قطع میکند و رشتهی اصلاحشدهاش را برمیگرداند. در غیر این صورت از اولین بایت به عنوان XOR استفاده کرده و رشتهی رمزگشاییشده را بازمیگرداند.

نتیجهگیری

وقتی برای اولین بار ATMDtrack را کشف کردیم، فکر کردیم بار دیگر با خانوادهای از بدافزارهای ATM طرف هستیم چون شاهد ظهور خانوادههای جدیدی از بدافزار ATM هستیم (طبق روالی خاص). با این حال، این مورد باری دیگر ثابت کرد که نوشتن قوانین درستِ YARA تا چه میزان اهمیت دارد؛ زیرا بدینترتیب میتوانید به ارتباطات بین خانوادههای بدافزار در گذشته پی ببرید. یکی از نمونههای فراموشنشدنی، پروندهی WannaCry بود. اکنون میتوانیم به انبار مهمات گروه لازاروس، ATMDtrack و Dtrack را نیز اضافه کنیم.

تعداد زیاد نمونههای Dtrack که پیدا کردیم نشان میدهد گروه لازاروس یکی از فعالترین گروههای APT از حیث ساخت بدافزار است. این گروه همچنان دارد با سرعتی بالا اقدام به ساخت بدافزار میکند و دامنهی عملیاتهای خود را نیز توسعه میدهد. ما ابتدا نمونههای اولیهی این خانوادهی بدافزارها را سال 2013 دیدیم (وقتی به سئول رسید). اکنون شش سال از آن زمان میگذرد و هنوز شاهد آن در هند هستیم که دارد همچنان مؤسسات مالی و مراکز تحقیقاتی را مورد حمله قرار میدهد. میبینیم که این گروه از ابزارهای مشابهی برای اجرای هر دو حملات جاسوسی و حملاتی با انگیزهی مالی استفاده میکند. مجرمان برای موفقیت در بخش جاسوسی باید قادر باشند دستکم روی شبکهی داخلی نظارت داشته باشد و این بدان معناست که سازمانهای مورد هدف احتمالاً مشکلا امنیتی بیشماری داشتهاند از جمله:

- سیاستهای ضعیف امنیت شبکهای

- سیاستهای ضعیف رمزعبور

- نبود نظارت روی ترافیک

از این رو، توصیهی ما به شرکتها این است که:

- سیاستهای شبکهای و رمزعبور خود را سفت و سختتر بگیرند

- از نرمافزار نظارت ترافیک مثل Kaspersky Anti Targeted Attack Platform (KATA) استفاده کنند

- از راهحلهای آنتیویروس استفاده کنند

IoCs

- 8f360227e7ee415ff509c2e443370e56

- 3a3bad366916aa3198fd1f76f3c29f24

- F84de0a584ae7e02fb0ffe679f96db8d

[1] به پروسهی انتقال کد برنامه یا هر اطلاعات دیگری به مموری اصلی میگویند.

[2] shellcode

[3] process hollowing، این پروسه زمانی اتفاق میافتد که یک فرآیند در شرایط تعلیق ساخته میشود و مموری آن با یک کد مخرب جایگزین میشود.

[4] Overwrite

[5] string manipulation

منبع: کسپرسکی آنلاین (ایدکو)

کسپرسکی اسم یکی از بزرگترین شرکتهای امنیتی و سازنده آنتی ویروس است که برخی از کاربران اشتباهاً این شرکت و محصولات آنتی ویروس آن را با عناوینی نظیر کسپرسکای،کاسپرسکی، کسپراسکای، کسپراسکای، و یا کاسپراسکای نیز میشناسد. همچنین لازم به ذکر است مدیرعامل این شرکت نیز یوجین کسپرسکي نام دارد.