روابط عمومی شرکت ایدکو (توزیع کننده محصولات کسپرسکی در ایران)؛ شاید بیشترین شوخیای که در سالهای اخیر در مورد امنیت اطلاعات درست کردهاند این باشد: «حرف S در آخرِ واژهی IoT به کلمهی "امنیت اطلاعات" اشاره دارد». قطع به یقین، متخصصین امنیتی مدتهاست فناوری اینترنت اشیاء را مسخره میکنند و در هر کنفرانس هکری که برگزار میشود همیشه از یکی دو تا ماجرای هک شدن دستگاه هوشمند پرده برداشته میشود. دیگر انگار همه به هک شدنهای مکرر دستگاههای هوشمند عادت کردهاند و کار به جایی رسیده است که وقتی خلافش ثابت میشود همه تعجب میکنند. انگار که به دستگاههای هوشمند نیامده به سطح بالایی از امنیت مجهز باشند.

معمولاً پژوهشهای مربوطه بیشتر به آسیبپذیریهای حوزهی اینترنت اشیاء و اینکه چطور این آسیبپذیریها میتوانند کاربران را مورد تهدید قرار دهند تمرکز میکنند؛ اما هر سکهای دو رو دارد: آسیبپذیریها در دستگاههای هوشمند میتوانند برای سازندگان آنها نیز خطرناک باشند؛ آنها در واقع میتوانند باعث آسیب یا نشتی اطلاعاتی گردند، زیرساختارها را مختل سازند و کاری کنند تا دستگاهها از کار بیافتند.

متخصصین [1]ICS CERT در MWC19 گزارشی را در خصوص عضوهایی هوشمند (مجهز به فناوری هوش مصنوعی) ساخت شرکت Motorica ارائه دادند.

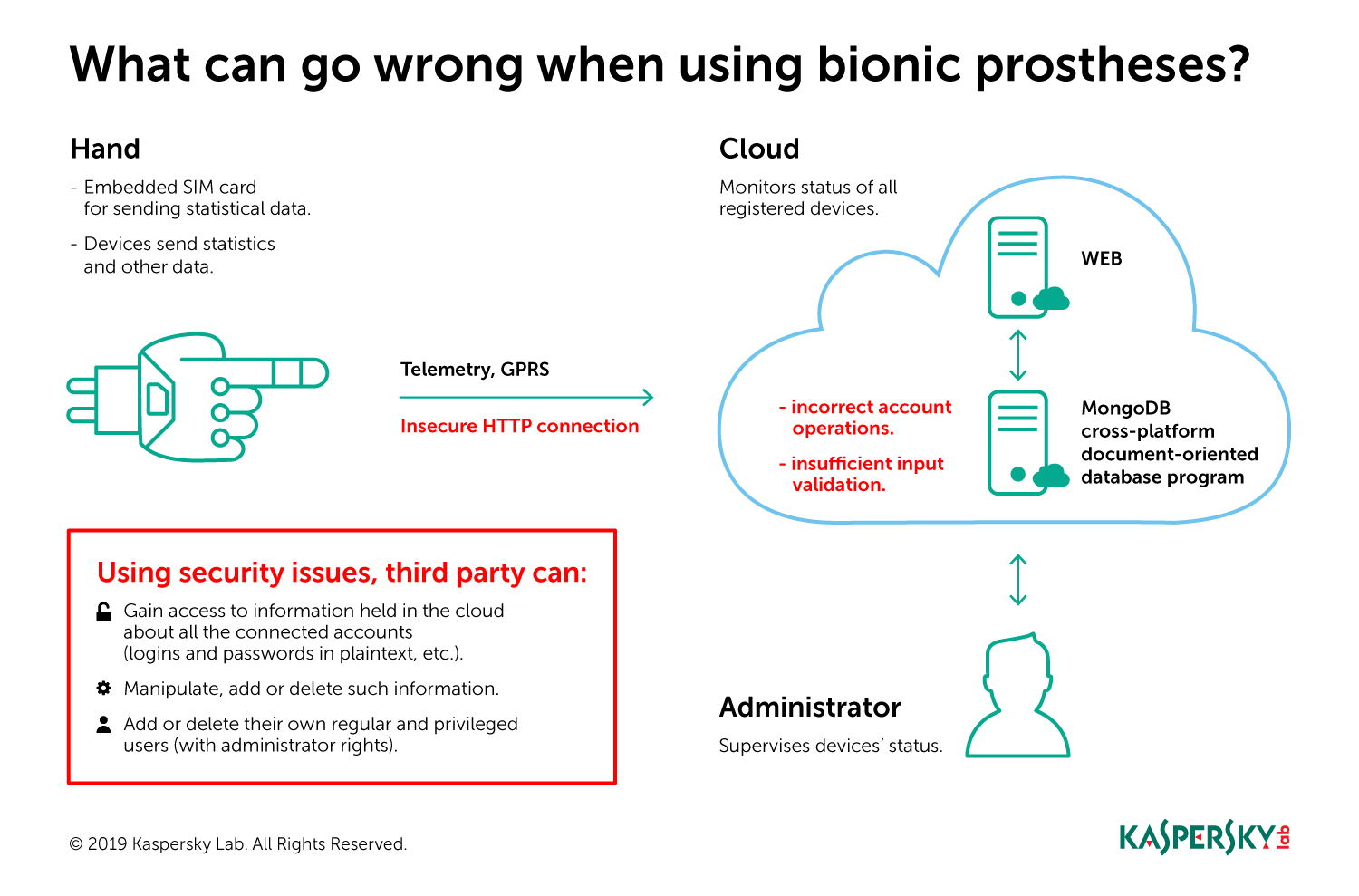

بیایید ابتدا با خبرهای خوب شروع کنیم: اول اینکه متخصصین ما هیچ آسیبپذیریای در خودِ سفتافزارِ عضوهای پروتزی پیدا نکردند. دوم اینکه در سیستم Motorica، اطلاعات تنها به یک مسیر هدایت میشوند- از عضو به ابر. این بدان معناست که برای مثال این امکان وجود ندارد بشود عضو هوشمند را هک کرد و آن را از راه دور تحت کنترل قرار داد. با این حال، تحقیقات و پژوهشهای بیشتر، نقایصی جدی را در توسعهی زیرساخت ابری (برای جمعآوری و ذخیرهسازی اطلاعات تلهمتریِ[2] بدست آمده از عضوهای پروتزی) نشان داد که به هکرها اجازه میدهد:

- به اطلاعات همهی اکانتهای سیستم (هم کاربر هم ادمین) شامل لاگینها و رمزعبورهای رمزگذارینشده دسترسی داشته باشند.

- اطلاعات تلهمتریِ ذخیرهشده در پایگاه اطلاعاتی را بخوانند، پاک کنند و یا دستکاری نمایند... یا حتی ورودیهای جدیدی بدان بدهند.

- اکانتهای جدیدی (شامل ادمین) اضافه کنند.

- علیه ادمین حملهی DoS راهبیاندازند و با این کار سیستم لاگین را از کار بیاندازند.

این آسیبپذیریها به طور بالقوه میتوانند موجب آسیب و یا نشت اطلاعات کاربر شوند. علاوه بر این، نکتهی آخری که در فوق بدان اشاره شد میتواند تا حد قابلملاحظهای زمان مورد نیاز برای پاسخدهی به این هک را طول میدهد.

محققین ما طبق معمول همهی آسیبپذیریهای شناساییشده را به Motorica گزارش دادند و تا به امروز همهی مشکلات یافتشده برطرف گشته است. متأسفانه این موفقیت تنها بخش کوچکیست در راستای ایمنسازی حوزهی اینترنت اشیاء. در ادامه با ما همراه باشید تا به شما بگوییم برای اعمال تغییرات لازمه باید چه اقداماتی را انجام داد:

- توسعهدهندگان میبایست از شایعترین تهدیدها و بهترین راهکارها برای ساخت کدی ایمن و مطمئن آگاه باشند. این امر برای تمام مراحل توسعه مهم است- تحقیقات ما به وضوح نشان میدهد که خطاها در ساخت تنها یکی از بخشهای سیستم میتواند کل سیستم را از کار انداخته و فاجعهای عظیم به بار بیاورد.

- تولیدکنندگان گجتهای هوشمند باید برنامههای رفع باگ معرفی کنند که آسیبپذیریها را به طور مؤثری پیدا نموده و از بین میبرند.

- در حالت ایدهآل، محصولات تحت توسعه باید توسط متخصصین امنیت اطلاعات، تحت فرآیندهای ارزیابی امنیتی قرار گیرند.

[1] Industrial Industrial Control Systems Cyber Emergency Response Tea: تیم سایبریِ پاسخگویی اضطراری سیستمهای کنترل صنعتی

[2] دوریسنجی

منبع: کسپرسکی آنلاین (ایدکو)

کسپرسکی اسم یکی از بزرگترین شرکتهای امنیتی و سازنده آنتی ویروس است که برخی از کاربران اشتباهاً این شرکت و محصولات آنتی ویروس آن را با عناوینی نظیر کسپرسکای،کاسپرسکی، کسپراسکای، کسپراسکای، و یا کاسپراسکای نیز میشناسد. همچنین لازم به ذکر است مدیرعامل این شرکت نیز یوجین کسپرسکي نام دارد.