روابط عمومی شرکت ایدکو (توزیع کننده محصولات کسپرسکی در ایران)؛ زمستان در راه است و رفتهرفته افراد خود را برای خرید کریسمس آماده میکنند. حراج جمعه در آمریکا -که به جمعهی سیاه (Black Friday) معروف است- روز بعد از مراسم شکرگزاری است و عملاً آخرین جمعه ماه نوامبر بهشمار میرود. در این حراج افراد برای خرید اجناس و کالاهای زیر قیمت سر و دست میشکنند. این شور و هیاهو روح زندگی دارد و بسیار امر هیجانانگیز و خوبی است؛ اما در این میان باید از یک چیز بر حذر بود: تروجانهای همیشه در حال کمین. طعمهی تروجانهای بانکی معمولاً کاربران سرویسهای مالیِ آنلاین بوده است. آنها در حقیقت همیشه کمین میکنند تا در فرصتی مناسب دادهها را به تاراج برده و یا از دستگاههای هکشده باتنتهایی ساخته و سپس از آنها برای حملات آینده استفاده کنند. با این حال، برخی از این تروجانها قابلیتهای خود را در طول زمان افزایش دادهاند. آنها اکنون ورژنهای مختلفی دارند و دامنهی خود را هر روز بیشتر توسعه میدهند. برخی از آنها دیگر قادرند به دستگاههای آلوده دسترسی روت داشته باشند؛ تراکنش انجام دهند؛ کدهای مخرب دیگری را تزریق نموده، ویدیو ضبط کنند و غیره. و قربانیِ چنین بدافزارهایی تنها افرادی که کارهای بانکی را به صورت آنلاین انجام میدهند نیستند؛ بلکه به طور کلی هر کسی که به طور آنلاین خرید میکند میتواند به دام این تروجانها بیافتد.

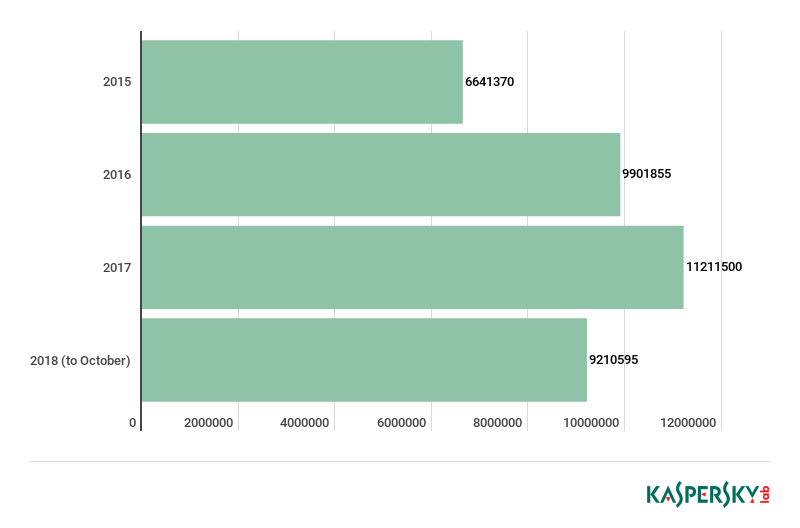

بر اساس اطلاعات لابراتوار کسپرسکی، 14 خانوادهی تروجان در حال هدف قرار دادن برندهای تجارت الکترونیک برای سرقت از قربانیاناند. اصلیترین این تروجانها عبارتاند از: Betabot، Panda، Gozi، Zeus، Chthonic، TinyNuke، Gootkit2، IcedID و SpyEye. اینها همگی تروجانهای بانکی هستند. روند شناسایی فعالیتهای آنها -که به بخش تجارت الکترونیک (خرید آنلاین) ارتباط دارد-در چند سال اخیر ارتقا یافته و هر سال بهتر و قویتر میشود. در سال 2015 رقم 6.6 میلیون اقدام شناسایی شد؛ این در حالیست که تا آخر سال 2018 این رقم به 12.3 میلیون خواهد رسید (بر اساس برونیابی رقم شناسایی 9.2 میلیون تا آخر سهماههی آخر 2018). این یعنی 12 درصد افزایش بین سالهای 2016 و 2017 و 10 درصد افزایش احتمالی بین سالهای 2017 و 2018.

روش حمله

تروجانها از برندهای تجارت الکترونیک (شرکتهای خرید آنلاین) برای به دام انداختن اطلاعات محرمانهی کاربران (همچون لاگین، رمزعبور، شماره کارت، شماره تلفن و غیره) استفاده میکنند. برای انجام این کار، بدافزار میتواند جلوی ورود دادهها به سایتهای هدف را گرفته، محتوای صفحهی آنلاین را دستکاری نموده و بازدیدکنندگان را به صفحات فیشینگ هدایت کند. برای مثال، تروجانها به مجرمان سایبری (که آنها را در پس پرده حمایت میکنند) این قابلیت را میدهند تا رفتار آنلاین کاربر را مورد کنترل و نظارت قرار دهند: ردیابی اینکه کدام سایتها روی دستگاه آلوده بازدید میشوند.

اگر تروجانی متوجه شود کاربر در حال جستوجو روی وبسایت تجارت الکترونیک مورد هدف میباشد، قابلیت form-grabbing خود را فعال میسازد. form-grabbing در واقع تکنیکی است که مجرمان از آن برای ذخیرهسازی تمام اطلاعاتی که کاربر در فرمهای اطلاعاتی روی وبسایت وارد میکند استفاده مینماید. چنین فرمهایی در یک وبسایت خرید آنلاین غالباً حاوی موارد زیر میباشند:

دادههای لاگین، رمزعبور، اطلاعات پرداختی مثل شماره کارت، تاریخ انقضای کارت و CVV.

چنانچه تأیید تراکنش دو مرحلهای وجود نداشته باشد، آنوقت مجرمانی که پیشتر این اطلاعات را دزدیده بودند اکنون میتوانند پول شما را به جیب بزنند.

برندهای طُعمه

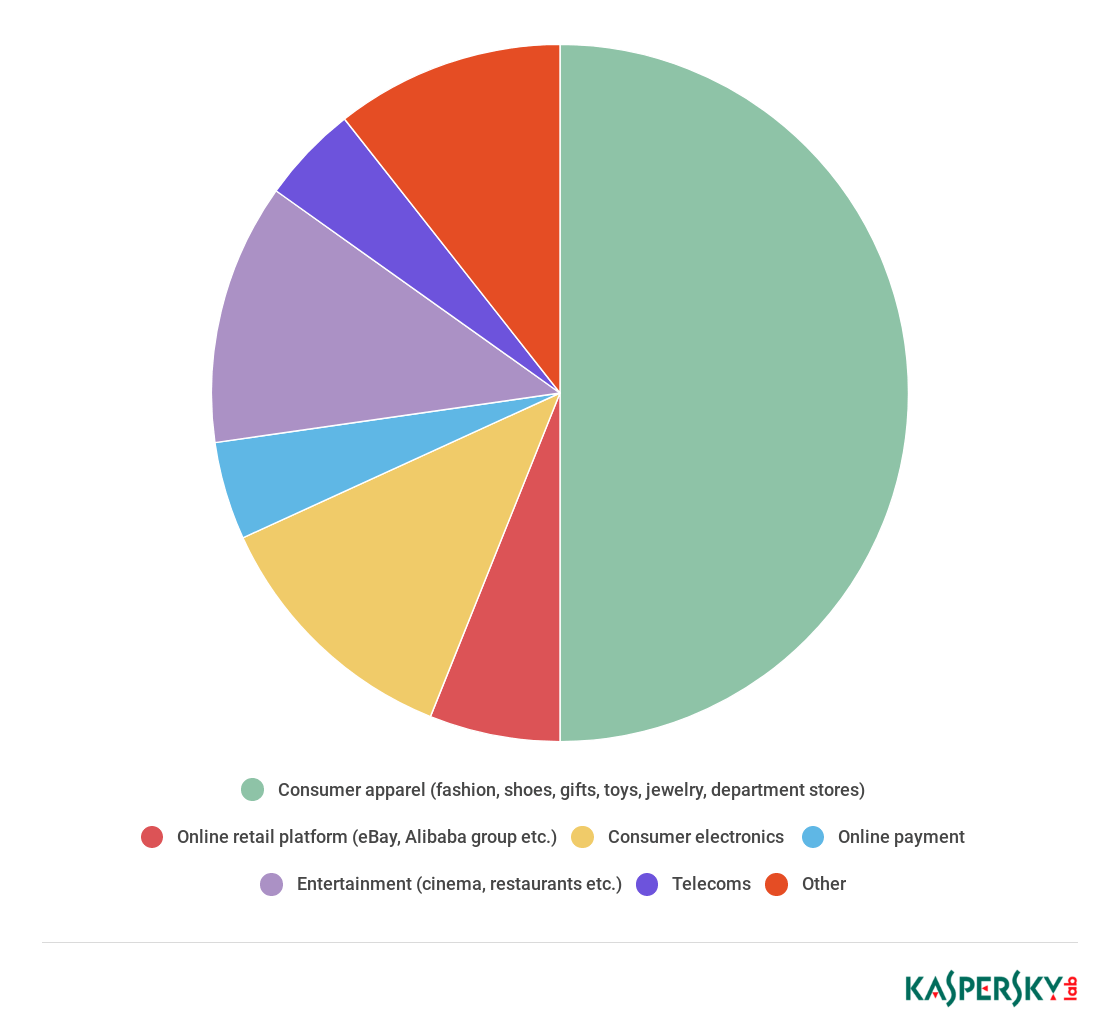

بر اساس تحقیقات، دریافته شده است که 14 خانوادهی بدافزارها -از میان سایتهای تجارت الکترونیک مصرفی- به طور کلی 67 سایت را مور هدف قرار داده بودند. این شامل 33 سایت مصرفی و پوشاک (فروشگاههای لباس، کفش، هدایا، اسباببازی، جواهرآلات و فروشگاههای چندمنظوره)، 8 سایت لوازم الکترونیک، 8 سایت بازی و سرگرمی، 2 سایت پرداخت آنلاین و 3 پلتفرم خرید آنلاین و چند مور دیگر میشود. بتابات (Betabot) بیش از 46 سایت مختلف را مورد هدف قرار داده و تنها تروجانی است که تخصصش هدفگیریِ سایتهای بازی و سرگرمی است. این درحالیست که Gozi به طور کلی 36 و Panda 35 برند را مورد هدف قرار داده است.

چرا تروجانهای بانکی، از سایتهای خرید آنلاین تغذیه میکنند؟

یکی از احتمالات این است که تروجانها با فروش اطلاعات محرمانه به پول میرسند: تحقیقات ما بیش از سه میلیون مجموعه اطلاعات محرمانه (روی سایتهای تجارت الکترونیک) را برای فروش در بازار کشف کرده است که براحتی از طریق موتور جستوجوی گوگل قابل دسترسیاند. بالاترین قیمتها ظاهراً برای اکانتهای تجاریِ هکشده است. راه دیگر کسب درآمد میتواند "استفاده" از اطلاعات محرمانه باشد (به جای "فروش" آنها). مجرمان سایبری برای مثال میتوانند از اکانتهای سرقتشده در برنامههای پولشویی خود استفاده کنند؛ آنها در حقیقت با استفاده از اطلاعات محرمانهی قربانی، از وبسایتی خرید میکنند و بدینترتیب خود را به مشتریانِ ثابت شبیه میکنند. با این ترفند اقدامات مخرب خود را قانونی جلوه داده و همان اقلام را مجدداً میفروشند.

جغرافیای هدف

در سال 2018، حملات بدافزارها برای سرقت داده از طریق سایتهای خرید آنلاین خصوصاً در اروپا (همچون ایتالیا، فرانسه) و همچنین آمریکای شمالی، روسیه و بازارهای نوظهور بسیار فعالانه عمل کرده است. برای مثال، اکثر کاربرانی که توسط بتابات مورد حمله قرار گرفتند از ایتالیا (14.13 درصد)، آلمان (6.04 درصد)، روسیه (5.5 درصد) و هند (4.87 درصد) بودند. Gozi نیز الگویی مشابه داشت: در ایتالیا 19.57 درصد، در روسیه 13.89 درصد، برزیل 11.96 درصد و در فرانسه 5.91 درصد کاربران به این تروجان مبتلا شدند.

توصیه و پیشنهادات

به منظور مصون ماندن از گزند چنین تهدیداتی (در طول دورهی حراج جمعهی سیاه) لابراتوار کسپرسکی با هدف حفاظت از حریم سایبری شما اقدامات زیر را توصیه میکند:

اگر مشتری هستید:

- استفاده از راهحلی بهروز و قوی برای تمامی دستگاههایی که از طریق آنها خرید آنلاین انجام میدهید الزامیست. از وبسایتهایی که به نظر خطرناک و مشکوکاند و یا گویی ورژن کاملنشدهی وبسایت شرکتی معتبرند خودداری نمایید.

- روی لینکهای ناشناس در ایمیلها و یا پیامهای رسانههای اجتماعی کلیک نکنید؛ حتی اگر از جانب افرادی باشند که شما میشناسید. مگر آنکه از پیش منتظر دریافت چنین لینکی بوده باشید.

اگر معاملهگر و یا شرکت تجاری آنلاین هستید:

- برای پرداختیهای آنلاین خود از سرویسهای پرداخت سرشناس استفاده کنید و همیشه اپ پلتفرم خرید آنلاین خود را به روز نگه دارید. مطمئن باشید که در هر آپدیتی پچهای کارساز تعبیه شده است که سیستم شما را در برابر مجرمان سایبری کمتر آسیبپذیر میکند.

- از راهحل امنیتی مناسب برای حفاظت از شرکت و یا مشتریان خود استفاده کنید.

- به اطلاعات شخصیای که مشتریان از آن برای خرید از شما استفاده میکنند توجه نمایید. از راهحل پیشگیری از جعل استفاده کنید تا هم شرکت خودتان و هم مشتریان در امان بماند.

- همیشه در نظر داشته باشید که میخواهید چه مبلغ پول را در یک بار تراکنش مالی آنلاین در حساب خود داشته باشید. هرقدر ماندهحسابتان بیشتر باشد ارزش اکانت شما برای هکرها نیز بیشتر خواهد بود.

- تعداد تراکنشهای اعمالشده را محدود کنید و همیشه از احراز هویت دوعاملی استفاده نمایید.

این تحقیق مبتنی بر دادههای بدست آمده بوده که البته از پیش، رضایت کاربران گرفته شده است. پژوهش ارائه شده همچنین توسط شبکهی امنیتی کسپرسکی[1] (KSN) مورد تحلیل و پردازش قرار گرفته است. همهی بدافزارهای متعلق به تروجانهای بانکی (پوششدهیشده در این گزارش) توسط راهحلهای امنیتی لابراتوار کسپرسکی شناسایی و بلوکه شدند.

[1] Kaspersky Security Network