روابط عمومی شرکت ایدکو (توزیعکنندهی محصولات کسپرسکی در ایران)؛ این آمار مبتنی بر حکمهای کاربری در خصوص محصولات کسپرسکی است؛ کاربرانی که رضایت دادند این اطلاعات آماری منتشر شود.

ارقام سال

در سال 2021، محصولات موبایل و فناوریهای کسپرسکی موارد زیر را شناسایی کردند:

- 3,464,756 بستهی آلودهی نصب

- 97,661 تروجان بانکی موبایلی جدید

- 17,372 تروجان باجافزاری موبایلی جدید

ترندهای سال

در سال 2021، شاهد روند کاهشی در تعداد حملات به کاربران موبایلی بودهایم؛ اما خیلی هم نمیشود از این خبر خوشحال شد: حملات از نظر عملکرد بدافزار و بردار پیچیدهتر شدهاند.

سال گذشته شاهد موارد تکراری تزریق کد مخرب به اپهای محبوب از طریق SDKهای تبلیغاتی بودیم، مانند مورد عجیبCamScanner - ما کد مخربی را در داخل آرشیوهای تبلیغاتی در کلاینت رسمی APKPure و همچنین در سازهی تغییریافته واتساپ پیدا کردهایم. با وجود تلاشهای گوگل برای دور نگه داشتن تهدیدها از این پلتفرم، کارشناسان باز هم به یافتن بدافزار در برنامههای Google Play ادامه دادند. به خصوص در سال 2021 جوکر توجهها را به خود جلب کرد؛ تروجانی که قربانیان را پای امضای اشتراکهای پولی میبرده است. همینطور تروجان Facestealer که اطلاعات محرمانه را از حسابهای فیسبوک سرقت میکرده است (به انضمام برخی از لودرهای تروجان بانکی دیگر). رایجترین روش نفوذ تروجان به Google Play این است که یک با اضافه کردن یک قطعه کد کوچک برای رمزگشایی و راهاندازی پیلودی از بدنهی تروجان یا دانلود آن از سرور مهاجمین، تقلید از اپی قانونی است که پیشتر در سایت منتشر شده است (برای مثال یک ادیتور عکس یا سرویس ویپیان).

اغلب، برای پیچیدهتر کردن تحلیل پویا، عملیات unpacking از طریق دستوراتی از سمت سرور مهاجمین و در چند مرحله انجام میشوند: هر ماژول رمزگشایی شده حاوی آدرس ماژول بعدی، به علاوه دستورالعملهایی برای رمزگشایی آن است. علاوه بر برنامههایی با عملکرد مخرب واقعی، اپهای مختلف اسکم نیز در Google Play وجود دارند- از جمله برنامههایی که از سرویسهایی تقلید میکنند که در آنها میشود برای پرداختهای رفاهی درخواست داده و کاربر نیز به صفحهای هدایت خواهد شد که دادههای او و پرداخت هزینه از او خواسته خواهد شد. تروجانهای بانکی در سال 2021 قابلیتهای جدیدی به دست آوردند. بانکرِ Fakecalls که کاربران کرهای را هدف قرار میدهد، تماسهای خروجی را با بانک قربانی قطع کرده و پاسخهای اپراتور از پیش ضبطشده ذخیرهشده در بدنه تروجان را پخش میکند. بانکر Sova کوکیها را سرقت کرده مهاجمان را قادر میسازد تا به سشن فعلی کاربر و اکانت بانکی موبایل و شخصی آن هم بدون اطلاع از اطلاعات لاگین دسترسی داشته باشند.

بکدر Vultur برای ضبط صفحه نمایش گوشی هوشمند از فناوری رایانش مجازی شبکه یا همان VNC استفاده می کند. هنگامی که کاربر اپی باب دندان مهاجمین باز میکند آنها میتوانند رویدادهای روی صفحه را نظارت کنند.یکی دیگر از یافته های جالب در سال 2021، اولین تروجان موبایلی از نوع Gamethief بود که هدف آن سرقت اطلاعات حساب کاربری برای نسخه موبایل PlayerUnknown’s Battlegrounds (PUBG) بود.

پس از سال 2020، که مملو از اخبارهای پیرامون بدافزارهای بالماسکه بود - به عنوان مثال، با پوششهای ردیاب Covid19 یا برنامههای کنفرانس ویدیویی- موضوع همهگیری به تدریج در سال گزارشات کمرنگ شد. دیگر خبری از ترندهای جدید جهانی از سوی مجرمان سایبری نبود. از معدود نمونههای اکسپلویت از موضوعی داغ و پرطرفدار، میتوان به جوکر در Google Play اشاره کرد که به عنوان یک برنامه با تصویر زمینه پسزمینه به سبک بازی Squid ظاهر میشد. حرف از تهدیدهای موبایل شد بگذارید بر حمله سطح بالای جاسوسافزار Pegasus نیز تأکید کنیم. از آنجایی که محافظت در برابر چنین برنامههایی بحث روز است ما توصیههایی در مورد نحوه محافظت در برابر نرمافزارهای جاسوسی پیشرفته ارائه کردیم.

آمار

تعداد بسته نصب

در سال 2021 تعداد 3,464,756 بسته آلوده موبایل بسته شناسایی کردیم. به طور کلی تعداد بستههای بدافزار موبایل همرقم بستههای سال 2019 بود.

تعداد بستههای آلودهی نصبِ شناساییشده در سالهای 2018 تا 2021

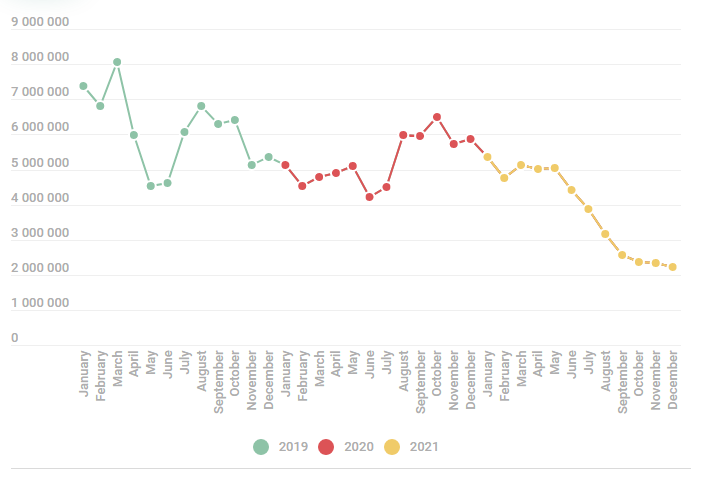

تعداد حملات به کاربران موبایلی

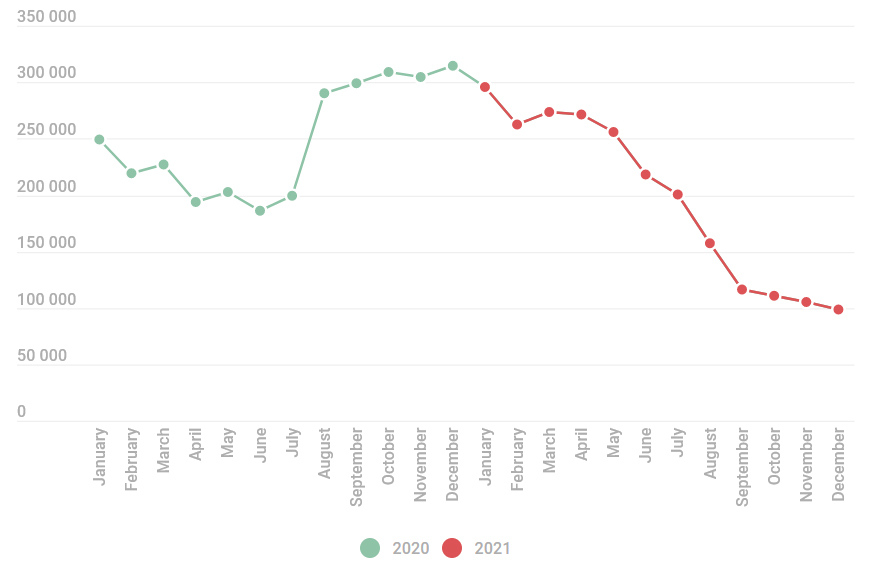

تعداد حملات در طول دوره گزارش به آرامی کاهش یافت و در نیمه دوم 2021 به کمترین میانگین خود در دو سال گذشته رسید.

تعداد حملات به کاربران موبایلی از سال 2019 تا 2021

جغرافیای تهدیدهای موبایلی

نقشهی اقدامات مخرب توسط بدافزارهای موبایل، 2021

10 کشور برتر از نظر سهم کاربران مورد حمله توسط بدافزارهای موبایل

برای پنجمین سال متوالی، ایران از نظر نرخ آلودگی در صدر جدول قرار گرفت: 40.22 درصد از کاربران در ایران با تهدیدات تلفن همراه مواجه شدهاند. مانند سال قبل، این تا حد زیادی به دلیل توزیع فعال ابزارهای تبلیغاتی مزاحم از خانوادهی بدافزاری AdWare.AndroidOS.Notifyer بوده است. رتبه دوم به چین (28.86 درصد) میرسد، جایی که کاربران اغلب با برنامههای ناخواسته از خانواده RiskTool.AndroidOS.Wapron برخورد میکنند. اعضای این خانواده بدافزاری حسابهای موبایل قربانیان را هدف قرار میگیرند، به ویژه با ارسال پیامهای متنی قابل شارژ از طرف قربانی. عربستان سعودی (27.99 درصد) در جایگاه سوم قرار دارد، جایی که کاربران اغلب با نرم افزارهای تبلیغاتی از خانواده بدافزاری AdWare.AndroidOS.HiddenAd مواجه میشوند.

توزیع تهدیدهای موبایل شناساییشده با دستهبندی براساس نوع

توزیع تهدیدهای موبایل تازه شناساییشده با دستهبندی بر اساس نوع در سالهای 2020 و 2021

مانند سال 2020، ابزارهای تبلیغاتی مزاحم (42.42٪) بیشترین سهم را از همه تهدیدهای شناسایی شده در دوره گزارش به خود اختصاص دادند. برنامه های بالقوه ناخواسته RiskTool در رتبه دوم قرار گرفتند (35.27%). سهم آنها پس از کاهش شدید در بین سالهای 2019 تا 2020 رشد 13.99 درصدی داشت. در جایگاه سوم تهدیدهای تروجان (8.86 درصد) قرار دارند که سهم آنها 4.41 درصد افزایش داشته است.

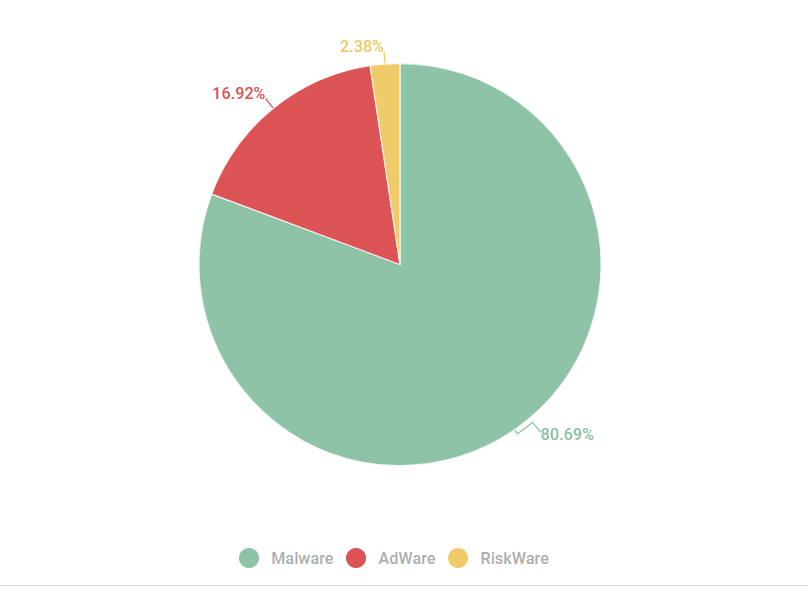

توزیع حملات بسته به نوع نرمافزار استفادهشده

توزیع حملات بسته به نوع نرمافزار به کار گرفتهشده، 2021

در سال 2021، مانند سال های گذشته، بیشترین سهم حملات به کاربران موبایل به بدافزارها (80.69 درصد) تعلق داشته است. در همان زمان، سهم حملات مبتنی بر ابزارهای تبلیغاتی مزاحم به رشد خود ادامه داد: 16.92٪ در مقابل 14.62٪ در سال 2020، این درحالیست که سهم حملات با استفاده از اپهای کلاس RiskWare کاهش یافت (2.38٪ در مقابل 3.21٪).

آگهیافزار موبایل

در دوره گزارش، مانند سال 2020، بیش از نیمی از همه آگهیافزارهای شناساییشده (53.66٪) از خانواده Ewind بودند، شکلی تهاجمی از آگهیافزارهای مزاحم که اقدامات کاربر را ردیابی کرده و در برابر حذف مقاومت میکند.

10 خانواده برتر آگهیافزار شناساییشده در سال 2021

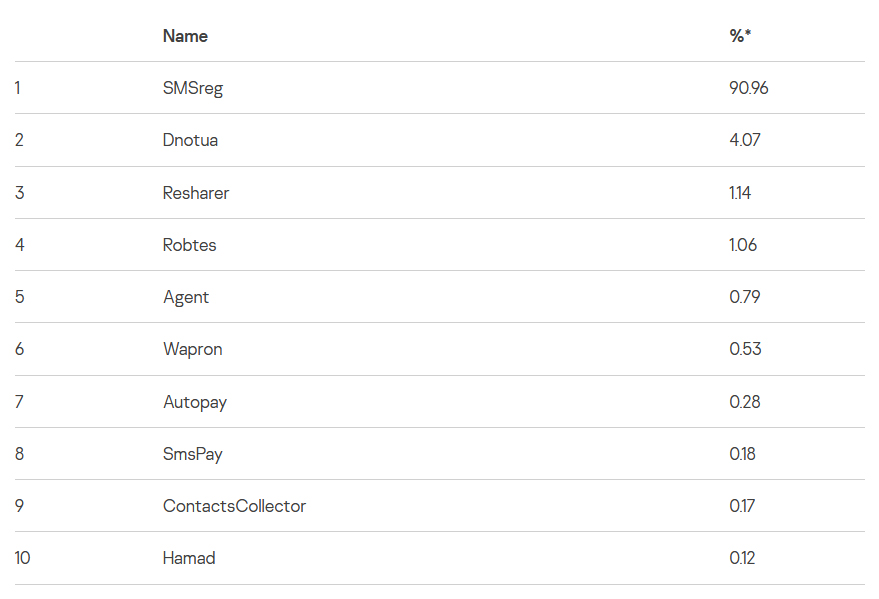

اپهای کلاس RiskTool

در سال 2021، SMSreg میان تهدیدهای کلاس RiskTool به برتری رسید: 90.96٪ از اپهای شناساییشده از این نوع، اعضای این خانواده بودهاند. به طور مطلق، تعداد بستههای SMSreg در مقایسه با سال 2020 بیش از دو برابر شده و به 1،111،713 برنامه رسیده است. از ویژگیهای این خانواده میتوان به پرداخت (به عنوان مثال، انتقال پول یا اشتراک خدمات تلفن همراه) از طریق پیامک بدون اطلاع صریح به کاربر اشاره کرد.

10 خانواده برتر RiskTool شناساییشده در سال2021

20 برنامه برتر بدافزار موبایل

توجه داشته باشید که رتبهبندی بدافزارهای زیر ریسکافزارها یا PUAهایی مانند RiskTool یا آگهیافزار را استثنا قرار داده است.

طبق سنت، رتبه اول در 20 مورد برتر ما به DangerousObject.Multi.Generic (33.69٪) رسید، حکمی که ما برای بدافزارهای شناساییشده با استفاده از فناوریهای کلود استفاده میکنیم. فناوریهای کلود زمانی به کار میروند که پایگاههای داده آنتیویروس فاقد دادههایی برای شناسایی یک بدافزار باشند، اما محیط کلود شرکت از قبل حاوی اطلاعاتی درباره آن چیز بوده است. اساساً جدیدترین انواع بدافزارها به همین روش شناسایی میشوند. Trojan-SMS.AndroidOS.Agent.ado ، که پیامهای متنی را به شمارههای کوتاه پولی ارسال میکند، از رتبه ششم به رتبه دوم ارتقا یافت (6.65 درصد). قربانیان این بدافزار عمدتاً در روسیه هستند. در رتبه سوم حکم DangerousObject.AndroidOS.GenericML (4.92%) قرار گرفت. این حکمها به فایلهایی که توسط سیستمهای یادگیری ماشینی ما به عنوان مخرب شناخته میشوند، اختصاص داده میشوند.

جایگاه چهارم متعلق به Trojan-Spy.AndroidOS.SmsThief.po است (3.91 درصد) است که وظیفه اصلی آن نظارت بر پیامهای متنی دریافتی و ارسال دادههای ضبط شده به سرور مجرمان سایبری است.

در جایگاه پنجم Trojan.AndroidOS.Agent.vz (3.68٪) قرار گرفته است: ماژولی مخرب که لینکی را در زنجیره عفونت تروجانهای مختلف ایجاد کرده و مسئول دانلود ماژولهای دیگر، بویژه ابزارهای تبلیغاتی مزاحم Ewind فوق الذکر است.

Trojan-Downloader.AndroidOS.Necro.d (3.58 درصد) که برنامههای دیگر را با دستور دانلود، نصب و اجرا میکند، به رتبه ششم تنزل یافت. تروجانهای خانواده Triada در رتبههای هفتم، نهم و چهاردهم این رتبهبندی قرار گرفتند. اینها برای دانلود و اجرای برنامههای مخرب دیگر در دستگاه آلوده استفاده میشوند.

کاربران آلوده به Triada همچنین اغلب با Trojan-Downloader.AndroidOS.Necro.d که در فوق بدان اشاره کردیم و همچنین Trojan.AndroidOS.Whatreg.b (مقام هشتم-3.02 درصد) روبرو میشوند که به مجرمان سایبری اجازه میدهد اکانتهای جدید WhatsApp را به قربانیان مرتبط کرده و به محض اراده از آنها استفاده کنند. Trojan-Dropper.AndroidOS.Agent.rp نیز جایگاه هفدهم را به خود اختصاص داده (1.75 درصد) و پیلودها را از منابع فایل APK پیش از دانلود و اجرای سایر بدافزارها رمزگشایی میکند.

جایگاههای دهم و یازدهم متعلق است به خانواده Trojan-Dropper.AndroidOS.Hqwar که تروجانهای مختلف بانکی را بر روی دستگاه قربانی باز کرده و اجرا میکنند. پس از افزایش تعداد حملات توسط این بدافزار در سال 2020، تعداد شناساییها در دوره گزارش به سطح سال 2019 کاهش یافت. جایگاه دوازدهم برای یکی از اعضای خانواده Trojan.AndroidOS.MobOk.ad (2.78٪) است که کاربران را در سرویسهای پولی عضو میکند. جایگاه سیزدهم متعلق به Trojan.AndroidOS.Hiddad.gx (2.11%) است که وظیفهاش نمایش بنرهای تبلیغاتی و اطمینان از حضور دائمی روی دستگاه را با پنهان کردن آیکون در نوار برنامه است. جایگاه پانزدهم میرسد به Trojan-SMS.AndroidOS.Fakeapp.b (1.91%) که قادر است پیامک ارسال نموده و با شمارههای مشخص شده تماس برقرار کند، تبلیغات را نمایش دهد و آیکون آن را روی دستگاه مخفی کند. اکثر کاربرانی که توسط این بدافزار مورد حمله قرار گرفته اند در روسیه قرار داشتند.

Exploit.AndroidOS.Lotoor.be (1.84 درصد)، اکسپلویتی که برای ارتقای امتیازات دستگاههای اندرویدی به کلود کاربر استفاده میشود، در جایگاه شانزدهم قرار دارد. اعضای این خانواده همراه با بدافزارهای رایج دیگری مانند Triada و Necro یافت میشوند. هجدهمین جایگاه برای HackTool.AndroidOS.Wifikill.c (1.60٪) است که وظیفه آن انجام حملات DOS در شبکه های Wi-Fi برای قطع ارتباط سایر کاربران است. در جایگاه نوزدهم Trojan-Banker.AndroidOS.Agent.eq (1.58%) قرار دارد. پشت این حکم عمدتاً تروجانهای بانکی از خانواده Wroba پنهان شده و بیش از نیمی از حملات ژاپن را هدف قرار دادهاند. Trojan-Downloader.AndroidOS.Agent.kx (1.55 درصد) که با نرم افزار قانونی توزیع شده و نرمافزارهای تبلیغاتی را دانلود میکند فهرست 20 تاییمان را تکمیل میکند.

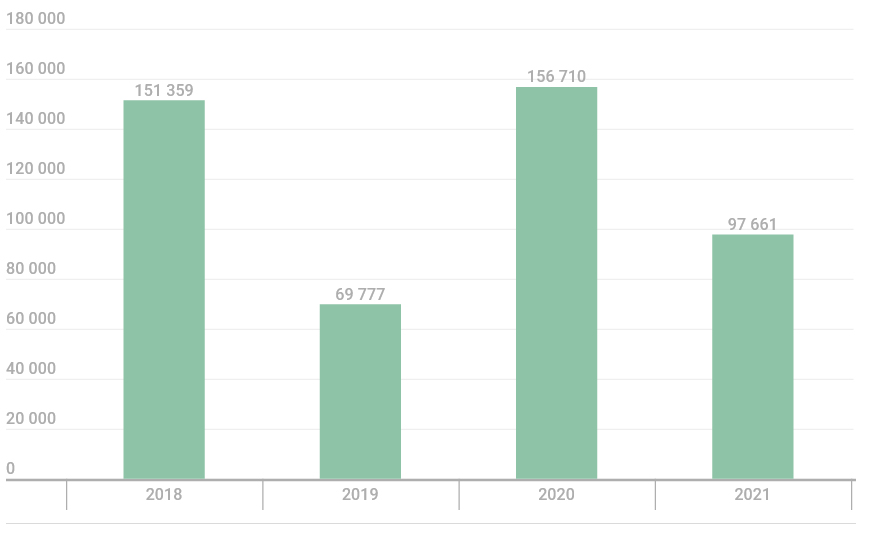

تروجانهای بانکی موبایل

در سال 2021، تعداد 97,661 بسته نصب برای تروجانهای بانکی موبایل شناسایی کردیم. بزرگترین شرکتکنندگان در آمار عبارتند از: Trojan-Banker.AndroidOS.Agent (37.69 درصد از کل تروجانهای بانکی شناساییشده)، Trojan-Banker.AndroidOS.Bray (21.08 درصد) و Trojan-Banker.AndroidOS.Fakecalls (9.91 درصد).

تعداد بستههای نصب تروجانهای بانکی موبایل شناساییشده توسط کسپرسکی از سال 2018 تا 2021

پس از رشد شدید تعداد حملات تروجانهای بانکی موبایل از ابتدای نیمه دوم سال 2020، شاهد کاهش تدریجی از بهار 2021 بودهایم.

تعداد حملات تروجانهای بانکی موبایل بین سالهای 2020 تا 2021

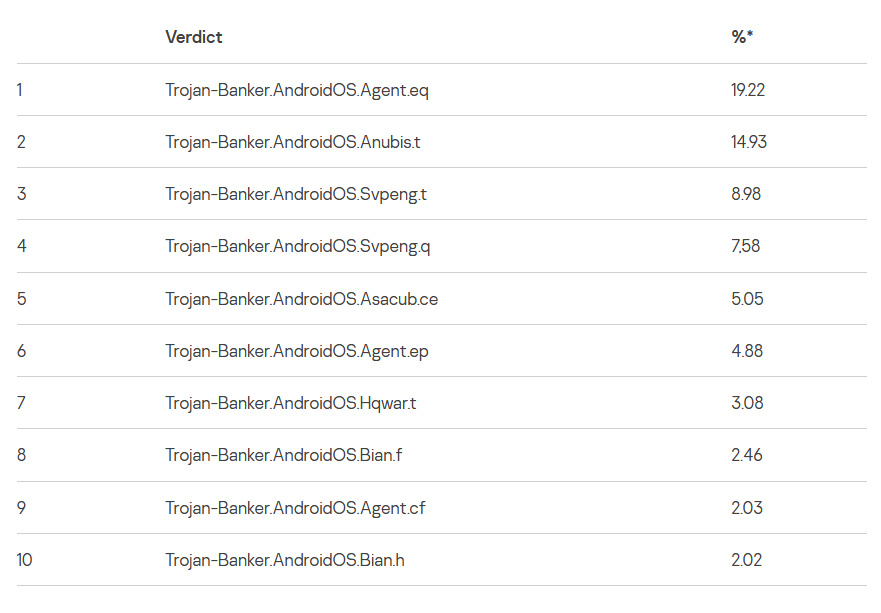

10 تروجان بانکی موبایل برتر

در سال 2021، Trojan-Banker.AndroidOS.Agent.eq (19.22٪) در صدر فهرست تروجانهای بانکی بود که ما شناسایی کردیم، و همچنین در رتبه بندی 20 تهدید موبایل ما قرار گرفت. در رتبه دوم Anubis.t (14.93٪) قرار دارد. مقام های سوم و چهارم میرسد به خانواده Svpeng: Svpeng.t (8.98٪) و Svpeng.q (7.58٪).

جغرافیای تهدیدهای بانکی موبایل، 2021

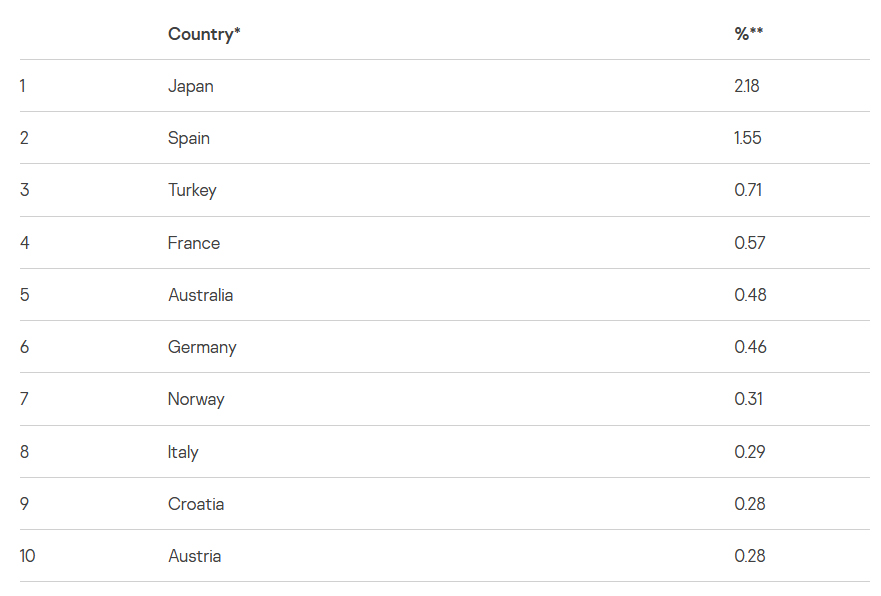

10 کشور برتر که کاربرانش توسط تروجانهای بانکی موبایل مورد حمله قرار گرفتهاند

در سال 2021، ژاپن از نظر سهم کاربران که توسط تروجانهای بانکی موبایل مورد حمله قرار گرفتهاند (2.18٪) در رتبه اول قرار گرفت. Trojan-Banker.AndroidOS.Agent.eq مذکور بیشترین سهم را داشته است: 96.12% از کل حملات. جایگاه نقره متعلق به اسپانیا (1.55٪) است، جایی که Trojan-Banker.AndroidOS.Bian.h اغلب با (28.97٪) مواجه شده است. و برنز به ترکیه میرسد (0.71%)، جایی که Trojan-Banker.AndroidOS.Agent.ep (32.22%) پیشتاز است.

تروجانهای باجافزار موبایل

در سال 2021، برای تروجانهای باجافزاری موبایل 17,372 پکیج نصب شناسایی کردیم؛ نسبت به سال گذشته تعداد بستهها 3,336 کمتر بوده است.

تعداد بستههای نصب برای تروجانهای باجافزار موبایل، شناساییشده توسط کسپرسکی بین سالهای 2018 تا 2021

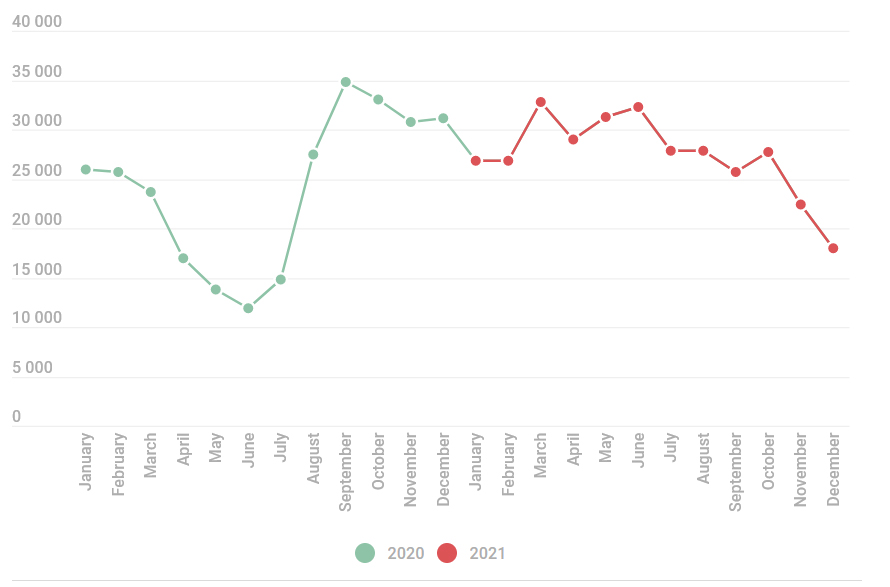

علاوه بر این، تعداد حملات تروجانهای باجافزار موبایل، پس از افزایش شدید در نیمه دوم سال 2020، با اندکی کاهش تا پایان سال 2021 در همان سطح باقی ماند.

تعداد حملات تروجانهای باجافزار موبایل 2020 تا 2021

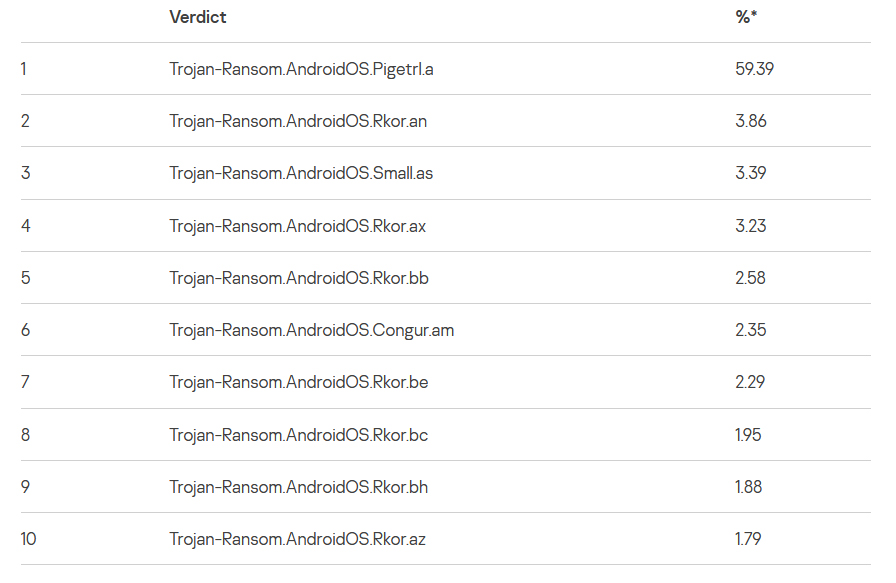

10 تروجان باجافزار موبایل برتر

در سال 2021، Trojan-Ransom.AndroidOS.Pigetrl.a با 59.39٪ در صدر جدول تروجانهای باجافزار قرار گرفت. علاوه بر این، 91.67٪ از حملات این تروجان کاربران روسی را هدف قرار داده است. برخلاف نمایندگان سنتی کلاس Trojan-Ransom، این بدافزار باج نمیخواهد، بلکه فقط صفحه دستگاه را با یک درخواست وارد کردن کد قفل میکند. تروجان هیچ دستورالعملی در مورد نحوه دریافت این کد که در بدنه بدافزار تعبیه شده است ارائه نمیدهد. رتبه دوم از نظر محبوبیت در میان مجرمان سایبری، میرسد به اعضای خانواده آشنا و قدیمی Trojan-Ransom.AndroidOS.Rkor که در بین 10 رتبه برتر قرار دارند. این بدافزار کاربر را به مشاهده محتوای ممنوعه متهم کرده و درخواست پرداخت جریمه میکند.

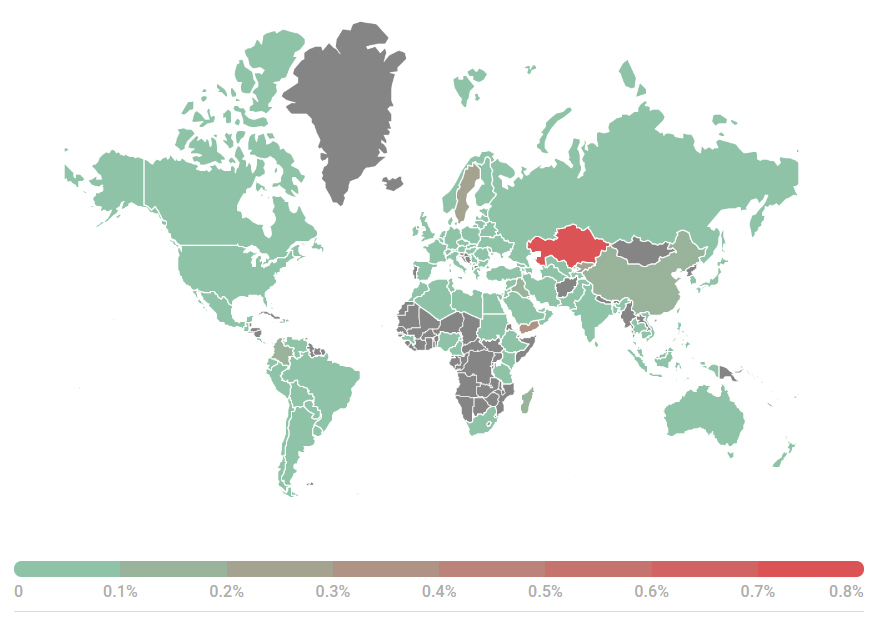

جغرافیای تروجانای باجافزار موبایل، 2021

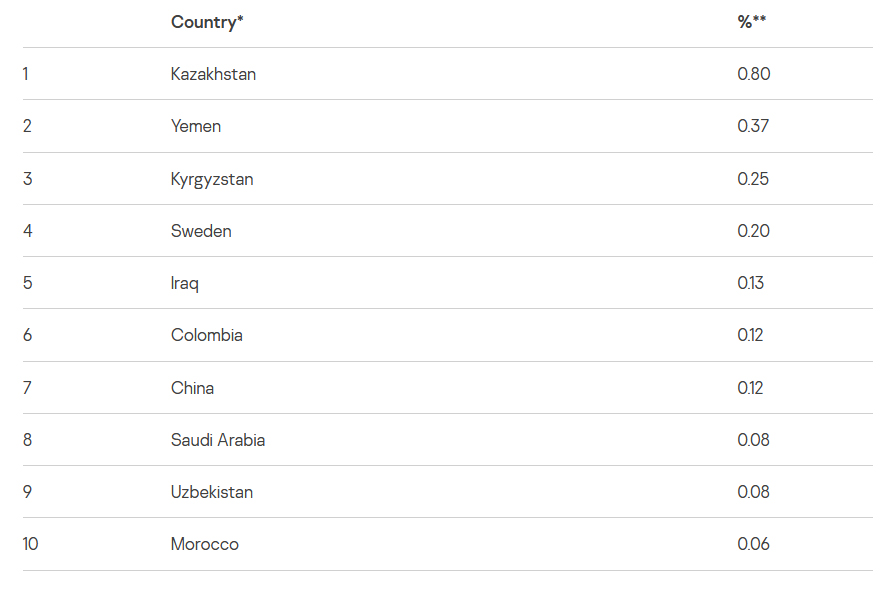

10 کشور برتر با در نظر گرفتن سهم کاربران مورد حمله واقعشده توسط تروجانهای باجافزار موبایل

کشورهایی که در سال 2021 کاربرانشان بیش از همه مورد حمله تروجانهای باجافزار موبایل قرار گرفتند به شرح زیر است: قزاقستان (0.80%)، یمن (0.37%) و قرقیزستان (0.25%) بودند. کاربران در قزاقستان و قرقیزستان اغلب با اعضای خانواده Trojan-Ransom.AndroidOS.Rkor و در یمن Trojan-Ransom.AndroidOS.Pigetrl.a مواجه شدهاند.

نتیجهگیری

در این دوره گزارش، پس از افزایش در نیمه دوم 2020، فعالیتهای مجرمانه سایبری به تدریج کاهش یافت: هیچ خبری جهانی یا کمپین بزرگی وجود نداشت و موضوع Covid-19 داشت رفتهرفته کمرنگ میشد. در همان زمان، با پیچیدهتر شدن بدافزارها، بازیگران جدیدی در بازار تهدیدهای سایبری وارد میدان شدند. از این رو میشود گفت پیچیده شدن بردارهای حمله و ترفندهای مجرمان این کاهش را جبران کرد. خطرناکترینها نیز در این زمینه بدافزارهای بانکی و جاسوسافزارها هستند.

مانند 2020، آگهیافزارها نیزسهم بزرگی از تهدیدهای موبایلی تازه شناسایی شده را تشکیل میدهند، اما برتری آنها نسبت به پیشتاز قبلی – نرمافزارهای ناخواسته و مزاحم - در حال کاهش است. با این حال، در بیش از 80 درصد حملات هنوز از بدافزار موبایل کمک گرفته میشود.

منبع: کسپرسکی آنلاین (ایدکو)

کسپرسکی اسم یکی از بزرگترین شرکتهای امنیتی و سازنده آنتی ویروس است که برخی از کاربران اشتباهاً این شرکت و محصولات آنتی ویروس آن را با عناوینی نظیر کسپرسکای،کاسپرسکی، کسپراسکای، کسپراسکای، و یا کاسپراسکای نیز میشناسد. همچنین لازم به ذکر است مدیرعامل این شرکت نیز یوجین کسپرسکی نام دارد.