روابط عمومی شرکت ایدکو (توزیع کننده محصولات کسپرسکی در ایران)؛ پاندمی ویروس کرونا ضربهی سنگینی به اقتصاد جهان زد. اقدامات محدودکننده بسیاری از شرکتها را مجبور کرد عملیاتهای خود را به حالت تعلیق درآورند و خیلیها نیز از کار بیکار شدند (چه تعدیل از سوی شرکت شدند و چه با مسئولیت خود از کار بیرون آمدند). دولتهای سراسر جهان که در تلاشند اثرات مخرب این پاندمی را کاهش دهند در صدد برداشتن گامهایی هستند در راستای حمایت از کسب و کارها و شهروندان آن هم از طریق معافهای مالیاتی، طرحهای جبران خسارت، چکهای محرک[1] و غیره. به بیانی دیگر، پول تقریباً وجههی همیشگیاش را از دست داده و امسال دیگر لزوماً به چشم رویا و خیالی که همه آن را در سر داشتند دیده نمیشود. با این حال، اگر ایمیلی دریافت کردید که میگوید شما میتوانید برای مبارزه با کرونا درخواست بستههای حمایتی کنید هول نشوید. ماجرا به این سادگیها هم که فکر میکنید نیست! فقط دولتها نیستند که وعده کمک مالی میدهند؛ این میان کلاهبردارانی هم هستند که شاید براحتی نتوانید تشخیصشان دهید. در ادامه قصد داریم نمونههایی بیاوریم از «حمایت» که قطعاً انتظارش را ندارید! با ما همراه باشید.

بدافزاری رایگان برای همه

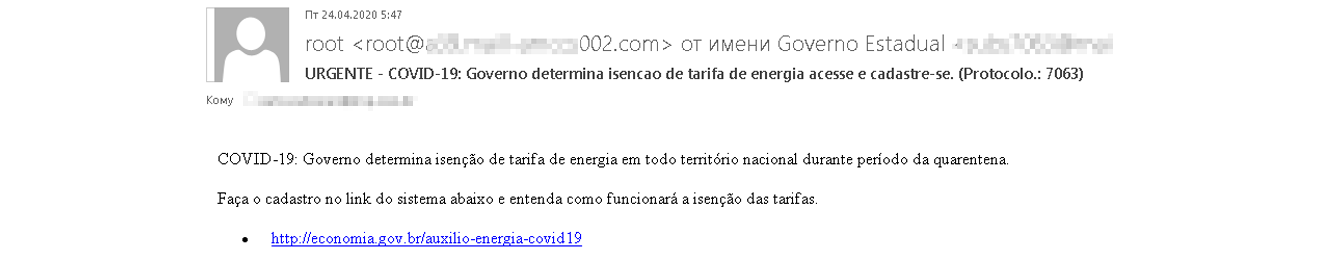

بسیاری از اسپمها امروزه از پرداختیهای مربوط به پاندمی ویروس کرونا به عنوان دامی برای توزیع بدافزار استفاده میکنند. ممکن است از شما خواسته شود تا پیوستی را باز کرده و یا برای دریافت مبالغ وعده دادهشده روی لینکی در پیام کلیک نمایید. بعنوان مثال، اسکمرهایی که هدفشان کاربران برزیلی است ادعا کردهاند این دولت به دلیل پاندمی کرونا پرداختهای قبوض برق را منسوخ اعلام کرده است. با این حال به همین سادگیها هم نمیشود از پول دادن محروم شوید: ابتدا باید با استفاده از لینکِ داخل پیام به صورت آنلاین ثبتنام کنید. گرچه لینک به نظر به وبسایت دولتی اشاره دارد اما آدرس ایمیل فرستنده هیچیک از ویژگیهای رسمی بودن را ندارد. اگر گیرنده نتواند به موضوع مشکوک شود و کلیک کند، آنوقت است که لودرِ تروجان به نام Sneaky (محصولات ما آن را به عنوان Trojan-Downloader.OLE2.Sneaky.gen شناسایی کردهاند) روی کامپیوتر قربانی نصب شده و شروع میکند به دانلود و اجرای تروجانی دیگر.

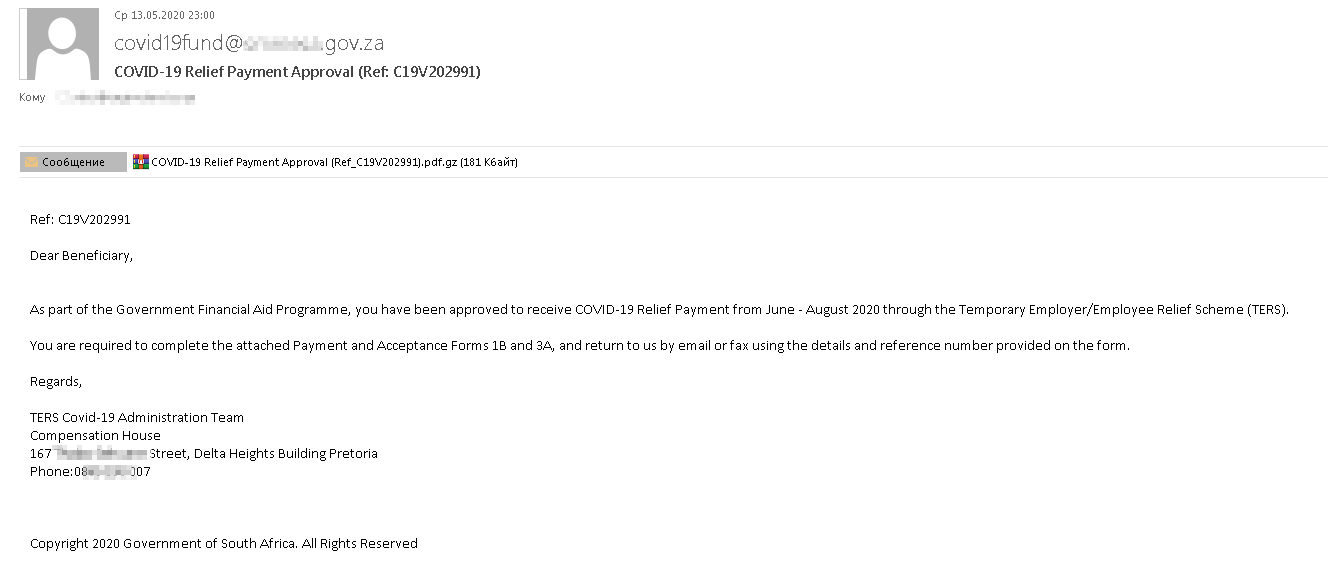

مجرمان سایبری در ایمیلی دیگر شروع کردند به فریب دادن کاربران آفریقای جنوبی. آنها وعدهی پرداخت خسارت برای کل تابستان را به آنها دادند- به شرط اینکه فرم ضمیمهشده را پر کنند. از قضا این «فرم»، بکدر SelfDel (Trojan.Win32.SelfDel.hoxq) از آب درآمد؛ بکدری که اجازه میدهد مهاجمین از راه دور کامپیوتر قربانی را تحت کنترل خود درآورند.

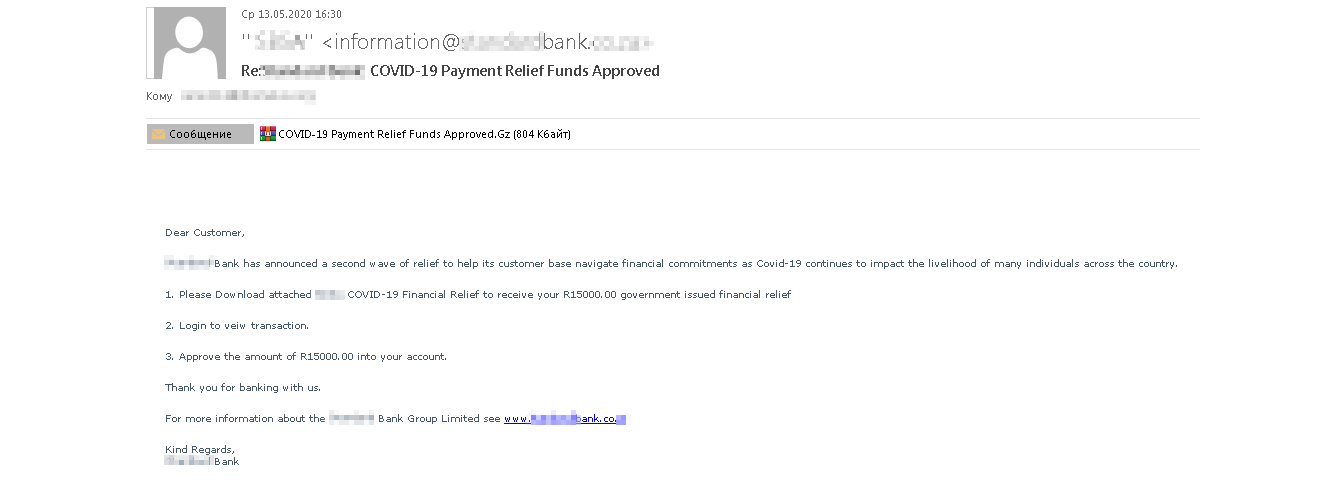

اسکمرها همچنین خوب بلدند ادای بانکها را درآورند. برای مثال مشتریان یک مؤسسهی مالی مجبور میشوند نه تنها آرشیو ضمیمه را که مثلاً تأییدیهی پرداخت است باز کنند، که حتی مجاب میشوند برای چک کردن جزئیات تراکنش به اکانتشان لاگین کنند. دلیل اصلی هم این است که تروجان Noon (Trojan-Spy.MSIL.Noon.gen) –پنهانشده در آرشیو- بتواند هنگامیکه کاربر عجله دارد به اکانت بانکیشان لاگین کند نام کاربری و رمزعبور را بدزدد.

همان فیشینگ همیشگی

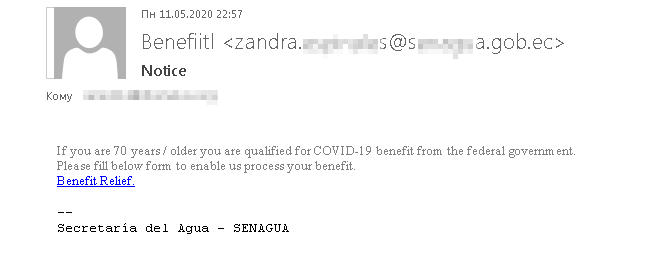

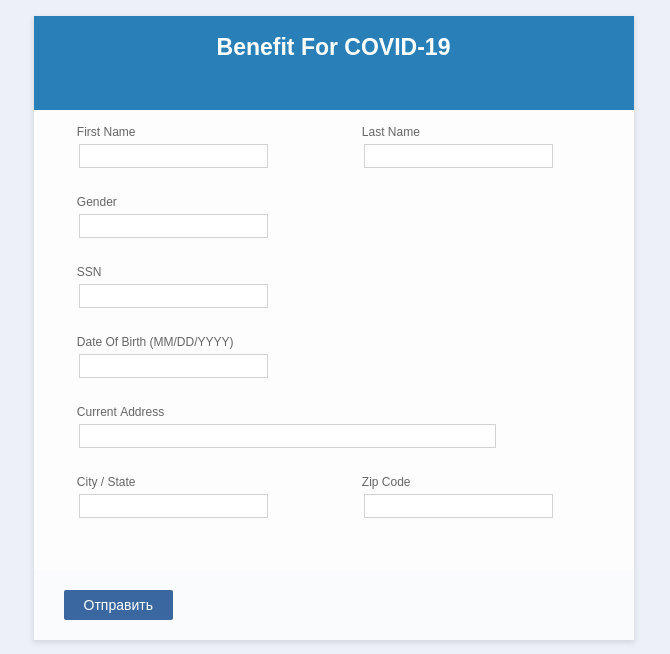

رمزعبورها و سایر اطلاعات را اغلب میتوان حتی بدون کمک بدافزارها هم یکجورهایی از دست فربانیان کش رفت. برای مثال، ما در تحقیقات خود به ایمیل برخوردیم از سوی دولت که ادعای پرداخت خسارت به افراد سنین 70 سال به بالا را میکرد. این گروه اجتماعی نسبت به افراد جوانتر بیشتر در معرض کلاهبرداریها قرار میگیرند؛ زیرا خیلی با فناوری مدرن جهان آشنایی ندارند. افزون بر این، کووید 19 هم بیشتر افراد سنین بالا را تهدید میکند و درست به همین دلیل است که در بسیاری از کشورها این رده سنی بیشتر از سایرین کمک مالی و بستههای حمایتی دریافت میکنند. در چنین اسکمی، از فرد مورد نظر خواسته میشود تا با کلیک روی لینک فرمی را پر کند.

اگر کاربر به حد کافی برای کلیک روی لینک از خود علاقه نشان دهد، پس بعد از انجام این کار فرمی را خواهد دید که از او درخواست وارد کردن نام و نام خانوادگی، شماره امنیت اجتماعی[2] و نشانی فعلی منزلش را دارد. به نظر طرف حساب فرم، ساکنین آمریکایی هستند (کشورهای دیگر از SSN استفاده نمیکنند) اما دکمه [3]Submit به زبان روسی است!

کلیک روی دکمه، اطلاعات واردشده در فرم را دودستی تقدیم اسکمرها میکند؛ کسانی که پایگاه اطلاعاتی بهروزی از افراد سالمند با آدرسهای واقعی منزل و شمارههای امنیت اجتماعیشان دارند. بعد از ارسال فرم، کاربر به صفحهی رسمیِ «صندوق مسئولیت مشترک کووید [4]19» (به پشتیبانی سازمان جهانی بهداشت[5]) برده شده و به شرکت در خیریه دعوت میشود. این در حقیقت کار خود مهاجمین است برای معتبر جلوه دادنِ دسیسهشان و نیز پرت کردن حواس قربانی از پیام اصلی. از اینها گذشته هیچ جبران خسارتی هم از سوی دولت در کار نخواهد بود.

در جستوجوی میلباکسهای سازمانی

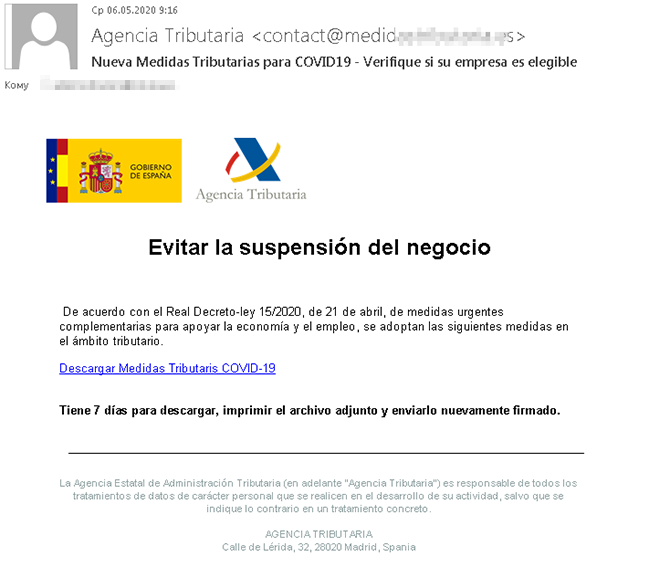

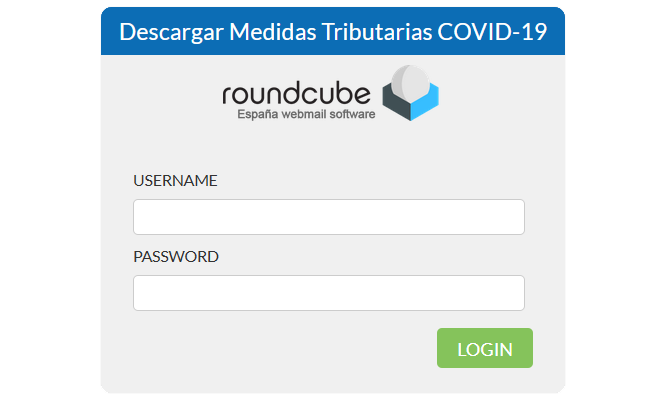

اسکمرهای صیادِ میلباکسهای سازمانی حواسشان به موضوع اقدامات ضد بحران هم هست. ایمیلهایی که هدفشان شرکتهای اسپانیایی است نیز برای کسب و کارها از معاف مالیاتیهای جدید خبر میدهند. طبیعتاً گیرندگان چنین پیامی برای اینکه به صحت ادعا پی ببرند باید فایل را با کلیک روی لینک باز کنند؛ تازه نه اینکه فقط داکیومنت را بخوانند بلکه باید آن را امضا کرده و برش گرداند. قربانی برای انجام این کار تنها یک هفته وقت دارد.

کلیک روی لینک، کاربر را به صفحهای هدایت میکند که از او نام کاربری و رمزعبور ایمیلش را درخواست میکند. اگر سعی کنند برای دیدن داکیومنت لاگین کنند، اطلاعات محرمانهشان دو دستی تقدیم مجرمان سایبری میشود.

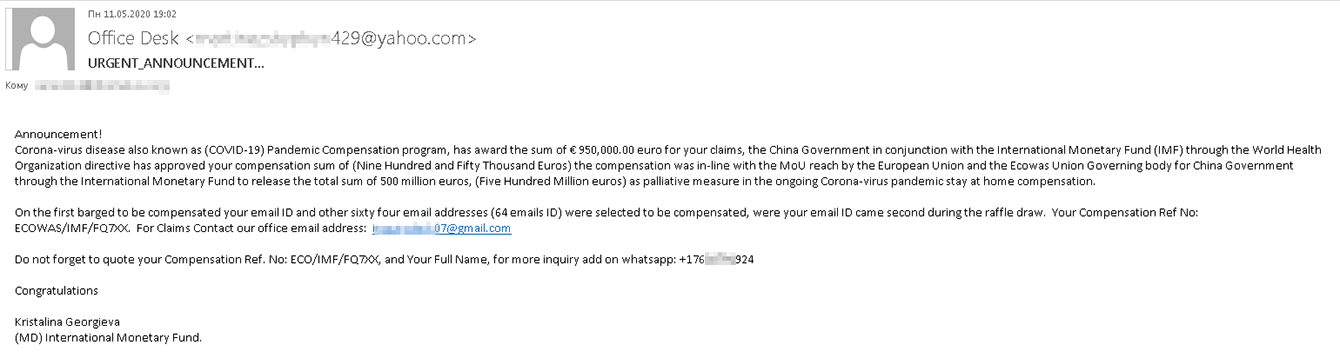

جبران خسارت از سوی WHO و چین

شاید هم از سوی سازمانهای بینالمللی و حتی سایر کشورها پیشنهادات کمک مالی دریافت کنید. این افراد نیکوکار بیگانه به طور حتم تجلی سخاوتمندی هستند اما آیا واقعاً چنینند؟ بعنوان مثال، صندوق بینالمللی پولِ کریستالینا جورجیوا[6] ظاهراً حدود یک میلیون یورو کمکرسانی میکند. برنامه برای جبران خسارت برای آنهایی که باید در طول این پاندمی خانه بمانند ظاهراً اقدامی مشترک است بین WHO و دولت چین.

در واقع قربانی برای گرفتن پول باید با استفاده از آدرس جیمیل داخل ایمیل به اداره زنگ بزند. از افرادی که به این کار تن میدهند سپس در کمال احترام و برخورد خوش خواسته میشود تا یکجورهایی هزینهی پردازش را بدهند؛ هزینهای که بدون آن ظاهراً این انتقال وجه صورت نخواهد گرفت.

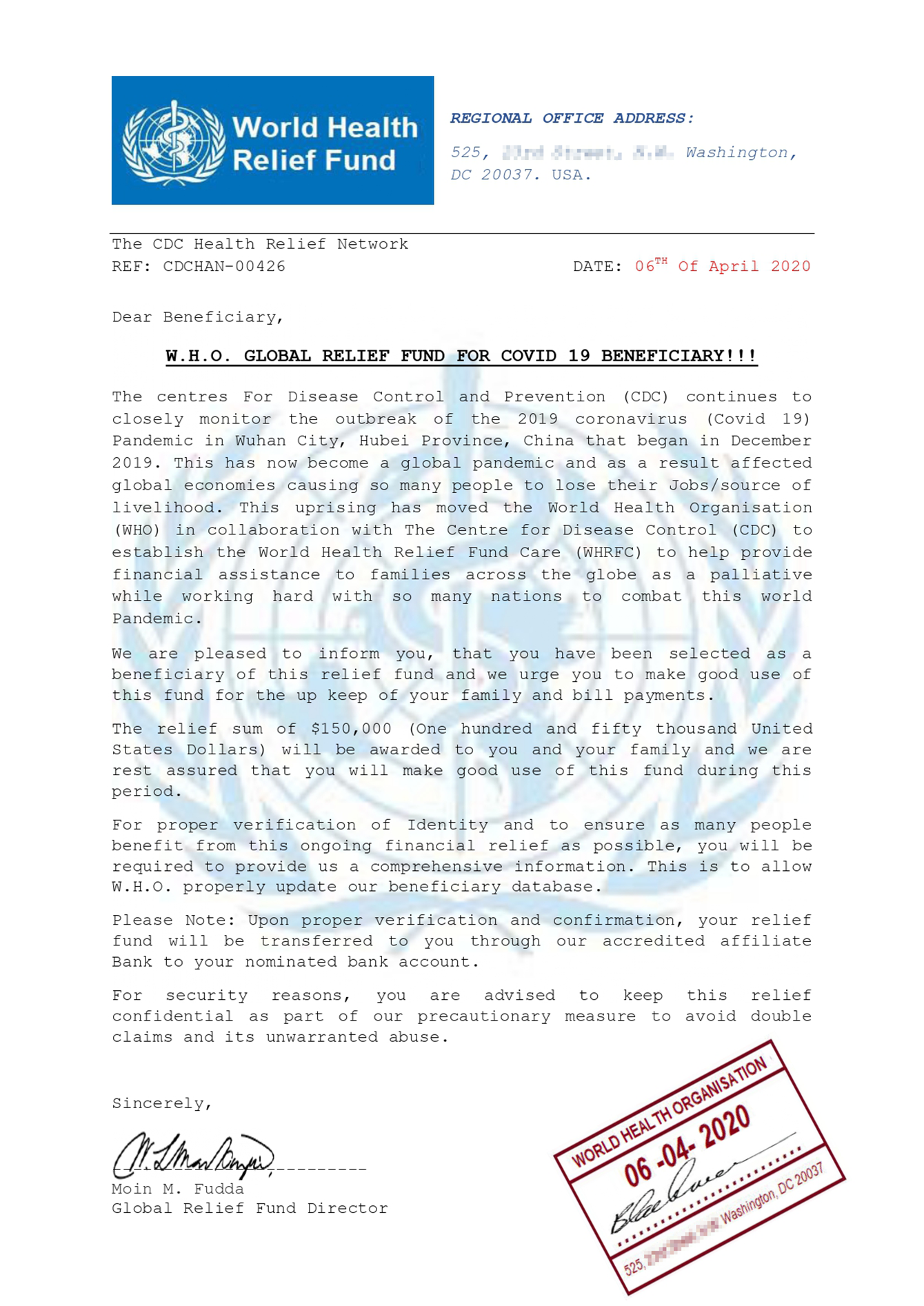

در ایمیل دیگری که ظاهراً از سوی سازمان جهانی بهداشت است، گفته میشود فایل پیوست حاوی تمامی اطلاعات لازم برای دریافت جبران خسارت است.

این داکیومنت بسیار رسمی جلوه میدهد (تمبر، امضا و مهر WHO را دارد)، هرچند نویسندگان آشکارا روی علامتهای تعحب بخش هدر اغراق کردهاند. اسکمرها به قربانی وعدهی 150 هزار دلاری میدهند. آنها صراحتاً نمیگویند قربانی باید چطور پول را دریافت کند؛ اما این را ذکر میکنند که باید اطلاعات بیشتری در اختیارتان قرار گیرد و همچنین به گیرنده توصیه میکنند که در مورد این ایمیل (به دلیل مسائل امنیتی) به کسی چیزی نگویند. اگر هم تقاضای اطلاعات بیشتر کنید، باری دیگر شاید به بهانههای دیگر در تلهی اخاذیگری آنها بیافتید.

راهکارهای امنیتی

- تنها روی وبسایتهای رسمی برای حمایت دولتی اقدام کنید. لینکهای داخل ایمیلها را دنبال نکرده و پیوستها را باز نکنید. در عوض، URL آژانس مربوطه را در مرورگر تایپ کنید و چک کنید ببینید آیا مشمول جبران خسارت میشوید یا خیر.

- اطلاعات داخل ایمیل را بررسی کنید: اگر جستوجو کردید و پرداخت وعده دادهشدهای نمایش داده نشد پس احتمالاً اصلاً چنین چیزی وجود خارجی ندارد.

- به آدرس فرستنده حسابی دقت کنید: اگر شکسته و نامفهوم بود و یا دامنهاش به سرویس وبمیل دیگری تعلق داشت به احتمال زیاد از سمت دولت نیست.

- به نحوهی نوشتار پیام و ظاهر وبسایت توجه زیادی کنید. کارمندان دولت معمولاً پیامهایی پر از علامت تعجب و این جور چیزهای غیرضروری نمیفرستند. همچنین اگر لیست بلندبالایی از متقاضیان یا بازه زمانیهای ضربالاجلی در چنین ایمیلهایی دیدید اعتماد نکنید.

- تقاضا برای پرداخت هزینه اولیه برای شروع فآیند (و یا برای هر دلیل دیگری) هم نشانهی دیگریست از کلاهبرداری. ادارات دولتی و بانکها چنین کارهایی ازشان سر نمیزند. اگر واقعاً کمیسیونی برای پرداخت وجود داشته باشد، سازمان حقیقی بدون شیلهپیله آن مبلغ را در موعد مقرر پرداخت خواهد کرد.

- از راهکار امنیتی مطمئنی استفاده کنید که بتواند هم ایمیلهای آلوده و هم صفحات فیشینگ را شناسایی و بلاک کند.

[1] stimulus checks ، بستههای حمایتی محرک اقتصادی در این روزهای کرونایی

[2] SSN

[3] Отправить

[4] COVID-19 Solidarity Response Fund

[5] World Health Organization (WHO)

[6] رئیس کنونی صندوق بینالمللی پول

منبع: کسپرسکی آنلاین (ایدکو)

کسپرسکی اسم یکی از بزرگترین شرکتهای امنیتی و سازنده آنتی ویروس است که برخی از کاربران اشتباهاً این شرکت و محصولات آنتی ویروس آن را با عناوینی نظیر کسپرسکای،کاسپرسکی، کسپراسکای، کسپراسکای، و یا کاسپراسکای نیز میشناسد. همچنین لازم به ذکر است مدیرعامل این شرکت نیز یوجین کسپرسکی نام دارد.