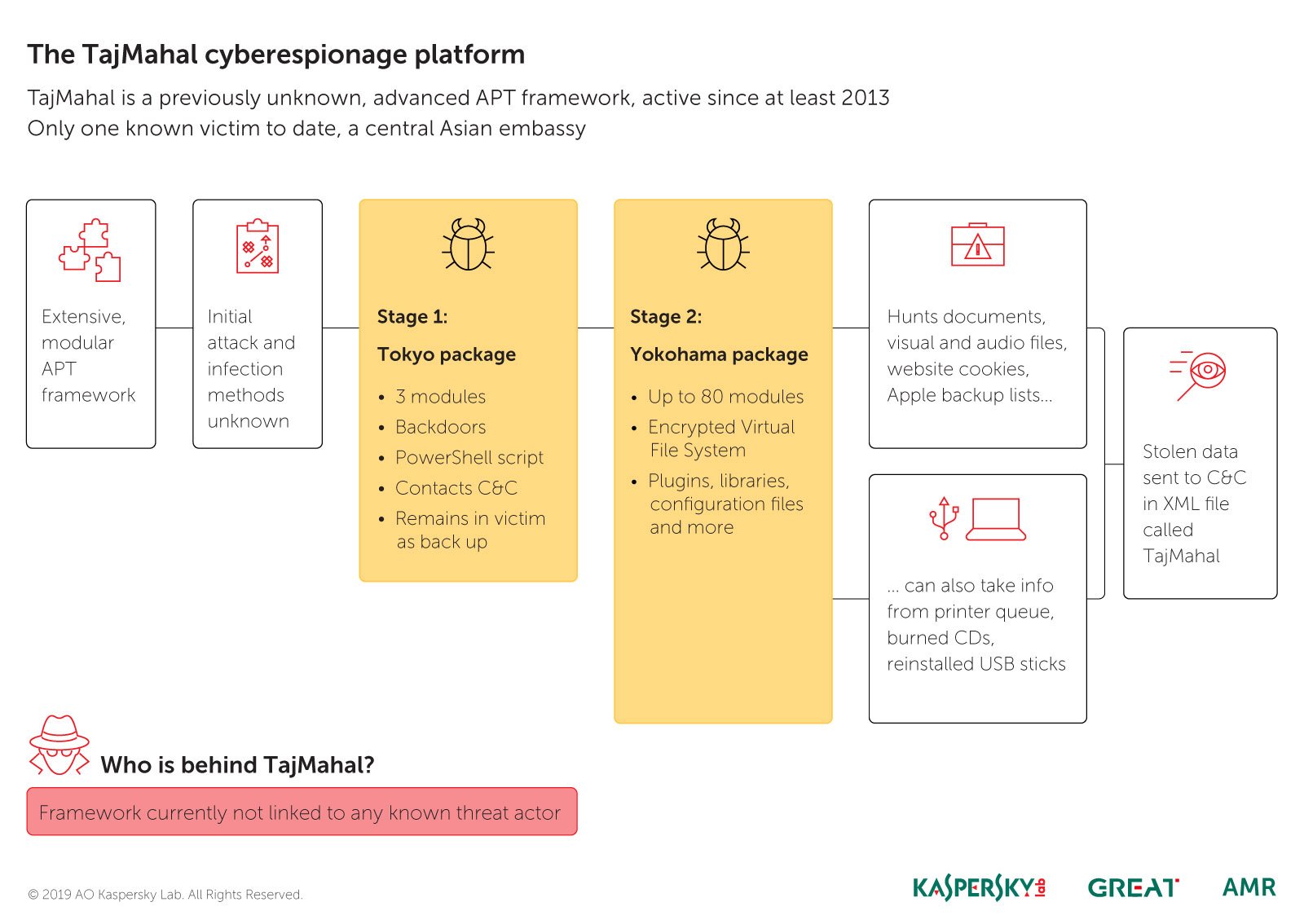

روابط عمومی شرکت ایدکو (توزیع کننده محصولات کسپرسکی در ایران)؛ پاییز 2018، حمله به سازمانی دیپلماتیک متعلق به یک کشور آسیای مرکزی را شناسایی کردیم. در حقیقت اگر قضیه، تاجمحل نبود چنین ماجرایی هم پیش نمیآمد (برخی اوقات دیپلماتها و سیستمهای اطلاعاتیشان توجه نیروهای سیاسی مختلفی را جلب میکنند). بله داریم در مورد پلتفرم جدید APT[1] به نام "تاج محل" حرف میزنیم.

تاج محل بیش از اینکه صرفاً یک مجموعه بَکدُر[2] باشد، جاسوسافزاری بسیار پیشرفته با تعداد زیادی پلاگین است (متخصصین ما تا کنون 80 ماژولِ مخرب پیدا کردهاند) و این میتواند مجوزی باشد برای هر نوع سناریوی حمله با استفاده از ابزارهای متنوع. طبق گفتههای متخصصین ما، تاجمحل 5 سالی میشود که روی کار آمده و این حقیقت که تا کنون تنها یک قربانی تأیید شده است نشان میدهد بقیه قربانیها هنوز ناشناختهاند.

از دست تاج محل چه کارهایی برمیآید؟

پلتفرم APT شامل دو بخش اصلی میشود: توکیو و یوکوهاما. هر دوی اینها روی تمامی کامپیوترهای آلوده شناسایی شدند. توکیو حکم بکدرِ اصلی را داشته و کارش تحویلِ بدافزار در مرحلهی دوم است. جالب است که حتی بعد از شروع فاز دوم در سیستم باقی میماند و آشکارا به عنوان کانال ارتباطیِ اضافی به عملیات خود ادامه میدهد. در عین حال، یوکوهاما یک پیلود[3] جنگافزار است که کارش ساخت فایلسیستم به همراه پلاگینها، آرشیوهای طرفسوم و فایلهای پیکربندی میباشد. انبارخانهی این جنگافزار بسیار پر و پیمان است:

- سرقت کوکیها

- مسدود کردن داکیومنتها از صف پرینت

- جمعآوری دادههای مربوط به قربانی (شامل فهرستی از کپی بکآپِ دستگاه آیاو اسشان)

- ثبت و گرفتن اسکرینشات از تماسهای VoIP[4]

- سرقت تصاویر لوح نوری (optical disc) ساختهشده توسط قربانی

- نشانهدار کردن فایلها (شامل آنهایی که روی درایوهای خارجی هستند) و سرقت مخفیانهی برخی فایلها وقتی درایو مجدداً شناسایی میشود.

نتیجهگیری

پیچیدگیِ فنی تاج محل، این جاسوسافزار را به یک کشف نگرانکننده تبدیل کرده است. از همین رو احتمال افزایش تعداد قربانیان شناساییشده نیز وجود دارد. این کشف توسط لابراتوار کسپرسکی میسر شد. این تهدید ابتدا با استفاده از فناوریهای اکتشافیِ خودکارمان صورت گرفت. بنابراین به منظور ایمن ماندن از خطرات تاج محل و مواردی مشابه با آن توصیه میکنیم از راهحلهای امنیتی ما از قبیل کسپرسکی اندپوینت سکیوریتی سازمانی[5] استفاده کنید.

[1] Automatically Programmed Tool

[2] Backdoor، به راهی گفته میشود که بتوان از آن بدونِ اجازه به قسمت/قسمتهای مشخصی از یک سامانهٔ دیگر مانند رایانه، دیوار آتش، یا افزارههای دیگر دست پیدا کرد.

[3] Payload، در امنیت سایبری، محمولهی دادهایست که توسط یک بدافزار و از طریق وسایل یا شبکههای آسیبدیده، منتقل میشود.

[4] صدا روی پروتکل اینترنت

[5] Kaspersky Endpoint Security for Business

منبع: کسپرسکی آنلاین (ایدکو)

کسپرسکی اسم یکی از بزرگترین شرکتهای امنیتی و سازنده آنتی ویروس است که برخی از کاربران اشتباهاً این شرکت و محصولات آنتی ویروس آن را با عناوینی نظیر کسپرسکای،کاسپرسکی، کسپراسکای، کسپراسکای، و یا کاسپراسکای نیز میشناسد. همچنین لازم به ذکر است مدیرعامل این شرکت نیز یوجین کسپرسکي نام دارد.